La dimensione cibernetica del conflitto tra Israele, Stati Uniti e Iran rappresenta uno degli aspetti più complessi e strategicamente rilevanti della crisi in atto nel Medio Oriente. Nella notte tra il 28 febbraio e il 1° marzo 2026, in concomitanza con l’avvio delle operazioni militari convenzionali – denominate “Operation Roaring Lion” da parte israeliana e “Operation Epic Fury” da parte statunitense – si è registrata una serie di operazioni cyber di notevole portata.

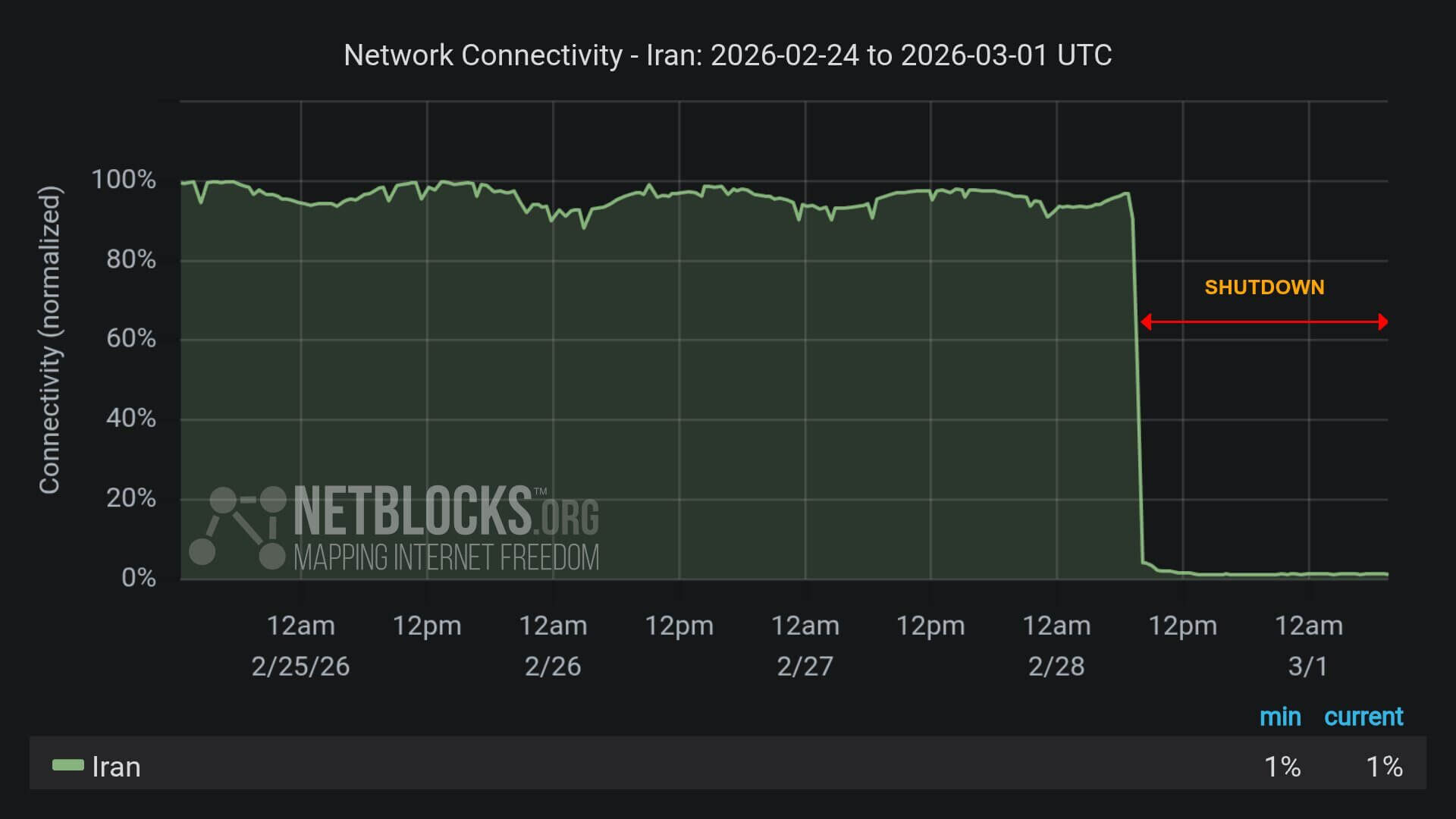

Tra le prime evidenze documentate vi è il crollo quasi totale della connettività internet in Iran. Secondo Doug Madory, direttore dell’analisi internet presso la società Kentik, la connettività è precipitata in due distinte finestre temporali: la prima alle 07:06 GMT e la seconda alle 11:47 GMT del 1° marzo. NetBlocks ha a sua volta osservato un forte calo della connettività in coincidenza con l’inizio degli attacchi cinetici.

Il Jerusalem Post, citando fonti dell’intelligence occidentale, ha riferito di attacchi all’infrastruttura di comunicazione iraniana finalizzati a limitare la capacità delle forze armate di Teheran di coordinarsi e rispondere agli attacchi cinetici. Resta tuttavia da chiarire se l’interruzione sia stata causata da un’azione cyber esterna o da una misura difensiva adottata autonomamente dalle autorità iraniane, che in passato hanno già fatto ricorso al “kill switch” internet in situazioni di crisi interna.

Indice degli argomenti

Attacchi cyber e operazioni offensive: defacement e app nel mirino

Sul fronte delle operazioni offensive rivolte verso l’Iran, si segnala la manomissione (defacement) dell’applicazione religiosa BadeSaba, con oltre cinque milioni di download — sebbene non sia stata ottenuta una conferma ufficiale da parte della società sviluppatrice.

L’app ha iniziato a visualizzare messaggi del tipo “È tempo di fare i conti” e inviti rivolti alle forze armate a deporre le armi e unirsi alla popolazione civile. Secondo Hamid Kashfi, ricercatore di sicurezza e fondatore della società DarkCell, la scelta di colpire questa applicazione non è casuale: la sua base utenti è prevalentemente composta da sostenitori del governo, spesso di orientamento religioso osservante, rendendola un vettore di comunicazione strategicamente efficace. Contestualmente, diverse testate giornalistiche iraniane sono state hackerate per la diffusione di messaggi alternativi, in quello che appare come un tentativo strutturato di operazioni di influenza parallele all’azione militare.

Attribuzione e incertezza operativa nel dominio digitale

La risposta cyber da parte di gruppi collegati a Teheran non si è fatta attendere. La società di threat intelligence Anomali aveva già segnalato, in un briefing diffuso il giorno precedente gli attacchi, che i gruppi iraniani MuddyWater, APT42 e APT33 risultavano “attivati e in fase di reconfigurazione operativa” anche prima dell’inizio delle operazioni cinetiche.

Segnali di pre-posizionamento e assenze “anomale”

Di particolare interesse è la valutazione relativa ad APT34, il gruppo di spionaggio informatico più prolifico attribuito all’Iran: la sua assenza dal radar nei sette giorni precedenti al conflitto viene letta dagli analisti come un segnale di pre-posizionamento silenzioso in reti già compromesse.

Attacchi cyber e rischio ICS: rivendicazioni e raccomandazioni

Gli analisti di Flashpoint hanno documentato che il gruppo Handala, già noto per operazioni di hack-and-leak contro obiettivi israeliani, ha rivendicato attacchi ai sistemi di controllo industriale (ICS) israeliani, con presunte interruzioni nei settori manifatturiero e della distribuzione energetica. Lo stesso gruppo ha dichiarato di aver sottratto dati alla rete sanitaria israeliana Clalit e di aver condotto un’azione contro l’infrastruttura dei distributori di carburante in Giordania. Flashpoint ha raccomandato alle aziende operanti nei settori energia, acqua e manifatturiero nell’area mediorientale di isolare immediatamente i propri sistemi ICS dalla rete pubblica per mitigare il rischio di attacchi analoghi.

Proxy, coalizioni e campagne di disturbo ad alto impatto

Parallelamente, la coalizione “Cyber Islamic Resistance” avrebbe avviato attacchi di tipo denial-of-service e operazioni di data wiping contro fornitori di logistica militare statunitensi e israeliani, mentre il gruppo “Fatimiyoun Electronic Team” starebbe tentando di distribuire malware di tipo wiper contro aziende finanziarie ed energetiche occidentali. CrowdStrike ha confermato di aver rilevato attività riconducibili ad attori allineati con l’Iran e a gruppi hacktivisti impegnati in operazioni di ricognizione e in attacchi DDoS. Anche la società Halcyon ha segnalato un incremento dell’attività in tutta l’area mediorientale, con chiamate all’azione da parte di note cyber-personas filoiraniane che in passato hanno condotto operazioni di ransomware, leak e DDoS.

Attori, settori esposti e continuità della minaccia

SentinelOne ha sottolineato come l’Iran abbia storicamente integrato le operazioni cyber nei momenti di escalation regionale, e ha invitato le organizzazioni nei settori governativo, delle infrastrutture critiche, della difesa, dei servizi finanziari, accademico e dei media a prepararsi a un incremento dell’attività cyber nel breve termine. Microsoft aveva già documentato nel 2024 come il gruppo Peach Sandstorm (noto anche come APT33) avesse distribuito una backdoor personalizzata contro obiettivi nel settore energetico e delle comunicazioni negli Stati Uniti e negli Emirati Arabi Uniti.

Attacchi cyber e capacità residua: la logica dell’asimmetria

Un elemento di valutazione critica riguarda la capacità residua dell’Iran di condurre operazioni cyber offensive alla luce della compromissione della propria infrastruttura di comunicazione. Anomali ha tuttavia evidenziato che l’interruzione della connettività internet interna non è sufficiente a neutralizzare la minaccia cyber iraniana: i gruppi di attacco dispongono di implant già pre-posizionati nelle reti target, di operatori dislocati al di fuori del territorio nazionale e di reti proxy che operano in modo indipendente rispetto all’infrastruttura domestica iraniana. In questo scenario, la dimensione cyber acquisisce un valore asimmetrico di primo piano: con le opzioni militari convenzionali ridimensionate, il dominio cibernetico potrebbe rappresentare il principale strumento di risposta a disposizione di Teheran.

Impatti e postura: implicazioni per aziende europee e italiane

A complicare ulteriormente il quadro, negli Stati Uniti la Cybersecurity and Infrastructure Security Agency (CISA) si trova in una fase di transizione interna: il giorno precedente l’avvio del conflitto, l’agenzia ha annunciato un cambio della propria direzione, con la sostituzione del direttore ad interim Madhu Gottumukkala con il responsabile della sicurezza informatica Nick Andersen, il tutto in un contesto segnato dal lapse in appropriations al DHS e dai conseguenti tagli al personale che ne hanno ridotto la capacità operativa. Per le organizzazioni italiane ed europee, specie quelle operanti in settori strategici, la finestra temporale attuale impone una rivalutazione immediata della postura di sicurezza, con particolare attenzione al monitoraggio delle reti e all’aggiornamento dei piani di risposta agli incidenti.