Al fine di garantire un elevato livello di resilienza operativa digitale nel settore finanziario, il Regolamento (UE) 2022/2554 (c.d. “DORA – Digital Operational Resilience Act”), entrato in vigore a gennaio 2025, ha introdotto un quadro normativo armonizzato che impone alle entità finanziarie specifici obblighi in materia di gestione dei rischi informatici e di segnalazione degli incidenti connessi alle TIC.

In funzione del perseguimento dell’obiettivo della resilienza operativa digitale delle entità finanziarie, l’art. 26 del Regolamento DORA introduce l’obbligo di sottoporre le funzioni essenziali o importanti di tali entità ad attività di verifica definite “test avanzati di cibersicurezza guidati dalla minaccia” o “Threat-Led Penetration Testing (TLPT)”, secondo le norme tecniche di regolamentazione (Regulatory Technical Standards – RTS) elaborate dall’autorità europee di vigilanza[1].

Indice degli argomenti

Quadro normativo e requisiti dei TLPT

Siffatti test sono volti a valutare l’impatto delle potenziali minacce informatiche sulle funzioni aziendali essenziali o importanti, nonché a verificare la capacità dell’entità finanziaria di prevenire, individuare, rispondere e ripristinare le proprie operazioni in presenza di attacchi informatici complessi.

Il Regolamento prevede che le entità finanziarie individuate dalle autorità competenti[2] siano tenute a svolgere test di penetrazione guidati dalla minaccia sulle funzioni essenziali o importanti con una frequenza almeno triennale. Tale periodicità può essere modulata dall’autorità competente che, sulla base del profilo di rischio dell’entità finanziaria e delle specifiche circostanze operative, può richiedere un aumento o una riduzione della frequenza dei TLPT.

Ai sensi dell’art. 27 del Regolamento DORA, per l’esecuzione dei TLPT, le entità finanziarie devono avvalersi esclusivamente di soggetti incaricati altamente qualificati e affidabili, dotati di comprovate competenze tecniche e organizzative in materia di analisi delle minacce, penetration testing e red teaming, nonché adeguatamente certificati o aderenti a codici di condotta ed etici riconosciuti. Tali soggetti devono inoltre garantire un’adeguata copertura assicurativa e fornire garanzia sulla corretta gestione dei rischi connessi allo svolgimento dei TLPT, inclusa la tutela delle informazioni riservate.

Il Regolamento consente di effettuare le suddette verifiche attraverso soggetti interni all’organizzazione solo previa autorizzazione dell’autorità competente ed a condizione che siano assicurate risorse dedicate sufficienti, l’assenza di conflitti di interesse e il ricorso a un fornitore esterno per l’analisi delle minacce rilevate durante le attività di verifica.

Le fasi del TLPT

I TLPT costituiscono attività complessa e articolata, finalizzata a valutare in modo realistico la resilienza delle funzioni essenziali o importanti di un’entità finanziaria di fronte a minacce informatiche sofisticate. La loro efficacia dipende dalle competenze tecniche dei team coinvolti e da una pianificazione accurata, in modo da assicurare l’identificazione, la documentazione e la mitigazione delle vulnerabilità individuate.

I TLPT, come puntualmente disciplinati dalle norme tecniche di regolamentazione (RTS) di riferimento, si articolano in tre fasi principali: la fase di preparazione (preparation), la fase di esecuzione dei test (testing) e la fase di chiusura (closure).

Preparation: notifica, documentazione e perimetro del test

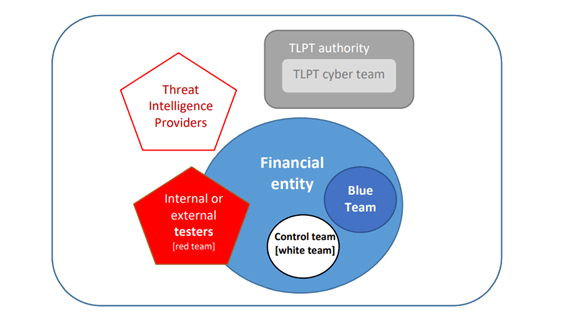

La fase di preparation prende avvio con la notifica, da parte dell’autorità competente, della necessità di condurre un test. Entro tre mesi dal ricevimento di tale comunicazione, l’entità finanziaria è tenuta a trasmettere la documentazione relativa al TLPT, comprensiva delle informazioni sul team di controllo[3], nonché a definire l’ambito del test, individuando le funzioni essenziali o importanti da sottoporre a verifica sulla base di criteri quali l’impatto sul settore finanziario e la stabilità del sistema.

Testing: analisi mirata delle minacce e red team testing

La fase di testing ha inizio con l’analisi mirata delle minacce. Il soggetto incaricato di fornire tale analisi esamina le minacce informatiche generiche e settoriali rilevanti per l’entità finanziaria, anche facendo riferimento, ove necessario, allo scenario tipico delle minacce per il settore finanziario dello Stato membro. In tale contesto, vengono individuate le minacce informatiche e le vulnerabilità esistenti o potenziali dell’entità, raccogliendo informazioni concrete, fruibili e contestualizzate sui possibili bersagli e scenari di attacco, anche mediante il confronto con il team di controllo ed i responsabili dei test. La relazione sull’analisi mirata delle minacce è sottoposta all’approvazione dell’autorità competente.

Sulla base delle risultanze dell’analisi delle minacce, ha luogo la fase di red team testing, nella quale i soggetti incaricati dell’esecuzione dei test elaborano un piano operativo dettagliato. Qualora tale piano risulti completo e idoneo a garantire lo svolgimento efficace del TLPT, esso viene approvato dal team di controllo e dall’autorità competente, che ne dà comunicazione al responsabile del team di controllo. La fase attiva di test ha una durata minima di dodici settimane.

Closure: report, replica, purple teaming e piano correttivo

La fase di closure si apre con l’informativa al personale dell’entità finanziaria (c.d. blue team) dell’avvenuta esecuzione del TLPT. Entro quattro settimane dalla conclusione della fase attiva, il red team, ovvero il team che pianifica, sviluppa ed esegue degli scenari di attacco sulle persone, processi, sistemi e servizi inclusi nel perimetro del test, trasmette la relazione sui test effettuati, cui segue, entro le successive dieci settimane, la relazione del blue team. Entro dieci settimane dalla fine della fase di red team testing, il blue team e i soggetti incaricati dello svolgimento dei test procedono alla replica delle azioni offensive e difensive eseguite durante il TLPT. Il team di controllo svolge inoltre un esercizio di purple teaming su specifici ambiti individuati congiuntamente dal blue team e dai soggetti incaricati dei test, sulla base delle vulnerabilità emerse e, ove necessario, su aspetti non testati nella fase attiva.

Al termine degli esercizi di replica e di purple teaming, tutti i soggetti coinvolti nel processo — team di controllo, blue team, red team e fornitori dell’analisi delle minacce — procedono a uno scambio strutturato di riscontri sull’intero processo di TLPT. Concluso il test, l’entità finanziaria è tenuta a presentare, entro otto settimane dalla notifica delle risultanze, un piano correttivo che dettagli le carenze individuate, le misure di remediation proposte, le cause profonde e le responsabilità.

Al termine del processo, l’autorità competente per i TLPT rilascia un attestato che sintetizza gli elementi essenziali e gli esiti del test.

Image Credit: Draft Regulatory Technical Standards specifying elements related to

threat led penetration tests, European Supervisory Authorities (ESAs), 27 Novembre 2023.

Coinvolgimento dei fornitori terzi di servizi TIC nei TLPT

Lo svolgimento dei TLPT può coinvolgere anche i fornitori terzi di servizi TIC qualora i servizi da questi prestati siano a supporto di funzioni essenziali o importanti delle entità finanziarie. In tali circostanze, le entità finanziarie sono tenute ad adottare tutte le misure organizzative, contrattuali e tecniche necessarie a garantire l’effettiva partecipazione dei fornitori terzi di servizi TIC allo svolgimento dei TLPT, assicurando al contempo un adeguato livello di controllo, coordinamento e tutela delle informazioni sensibili.

A tal fine, il Regolamento consente che l’entità finanziaria e il fornitore terzo di servizi TIC concordino espressamente, in forma scritta, che quest’ultimo stipuli direttamente accordi contrattuali con un soggetto esterno incaricato dello svolgimento dei test. Tali accordi sono finalizzati alla conduzione, sotto la direzione di un’entità finanziaria designata, di un TLPT congiunto (pooled testing), che può coinvolgere più entità finanziarie servite dal medesimo fornitore terzo di servizi TIC.

Tuttavia, il coinvolgimento dei fornitori terzi di servizi TIC nei TLPT solleva delicate questioni sotto il profilo della concorrenza e della tutela del segreto industriale. In particolare, il soggetto incaricato dello svolgimento dei test potrebbe essere un operatore che, direttamente o indirettamente, compete con il fornitore TIC oggetto del test sul medesimo mercato. In tali circostanze, l’accesso a informazioni altamente sensibili — quali architetture di sistema, configurazioni di sicurezza, processi operativi e vulnerabilità — potrebbe determinare rischi di concorrenza sleale, indebita appropriazione di know-how o distorsioni del mercato, anche in assenza di un utilizzo intenzionalmente illecito delle informazioni acquisite.

Ciò impone una particolare attenzione nella selezione dei soggetti incaricati dello svolgimento dei test e nella predisposizione di presidi contrattuali rafforzati, volti a prevenire conflitti di interesse, assicurare l’indipendenza del tester e garantire la rigorosa segregazione delle informazioni.

È prevedibile che, nella prassi applicativa, emerga una tensione strutturale tra gli interessi delle entità finanziarie e quelli dei fornitori terzi di servizi TIC. Da un lato, le banche e gli intermediari finanziari tenderanno a coinvolgere anche i fornitori di servizi TIC nell’ambito dei TLPT, in quanto tali test rappresentano uno strumento particolarmente efficace per rafforzare la resilienza operativa digitale e per dimostrare la propria compliance regolamentare nei confronti delle autorità di vigilanza. Dall’altro lato, i fornitori di servizi TIC potrebbero manifestare una maggiore resistenza, considerato il carattere intrinsecamente invasivo dei TLPT, l’elevato impatto operativo, nonché i rischi connessi alla divulgazione di informazioni sensibili e al possibile pregiudizio competitivo.

In questo contesto, il mercato sarà chiamato a individuare un punto di equilibrio tra l’esigenza di sicurezza e resilienza perseguita dal Regolamento DORA e la necessità di tutelare l’operatività, il know-how e la posizione concorrenziale dei fornitori di servizi TIC. Tale equilibrio potrà essere raggiunto solo attraverso un progressivo affinamento delle prassi contrattuali, della governance dei test e dei meccanismi di salvaguardia, nonché mediante un dialogo costante tra entità finanziarie, fornitori e autorità di vigilanza, volto a garantire un’applicazione proporzionata ed efficace dei TLPT.

Fornitori di servizi TIC critici

Come sopra indicato, il Regolamento DORA impone alle entità finanziarie individuate dalle autorità competenti l’obbligo di svolgere TLPT sulle proprie funzioni essenziali o importanti con una frequenza almeno triennale.

Nella prassi, accade frequentemente che le tecnologie TIC a supporto delle funzioni essenziali o importanti siano fornite da fornitori terzi critici di servizi TIC. Il Regolamento DORA distingue infatti tra fornitori terzi di servizi TIC ordinari e fornitori “critici”, ossia quelli formalmente designati come tali ai sensi dell’articolo 31.

La designazione di un fornitore come critico è affidata alle Autorità europee di vigilanza (AEV) sulla base di una valutazione articolata basata su una pluralità di criteri. In particolare, viene considerato l’impatto sistemico di eventuali disfunzioni operative, il numero e la rilevanza delle entità finanziarie dipendenti (inclusi G-SII e O-SII), il grado di interdipendenza nel sistema finanziario, il livello di dipendenza dalle funzioni essenziali o importanti e la sostituibilità del fornitore, anche in termini di alternative di mercato e complessità della migrazione.

Sulla base di tali criteri, le Autorità europee di vigilanza, tramite il Comitato congiunto, redigono, pubblicano e aggiornano con cadenza annuale l’elenco dei fornitori terzi critici di servizi TIC a livello dell’Unione europea[4].

Sorveglianza dei fornitori terzi critici di servizi ICT

La designazione di un fornitore quale fornitore terzo critico di servizi TIC comporta l’assoggettamento dello stesso a un articolato regime di sorveglianza da parte delle autorità competenti.

Ai sensi dell’articolo 33 del Regolamento, la sorveglianza dei fornitori terzi critici di servizi TIC è affidata a un’autorità di sorveglianza capofila, individuata tra le Autorità europee di vigilanza. Tale autorità opera quale principale punto di contatto per i fornitori assegnati ed è responsabile della valutazione del livello di maturità e adeguatezza dei presidi adottati dal fornitore per la gestione dei rischi informatici che possono incidere sulle entità finanziarie.

In particolare, l’autorità di sorveglianza capofila verifica che ciascun fornitore terzo critico abbia adottato norme, procedure, meccanismi e accordi completi, solidi ed efficaci per prevenire, gestire e mitigare i rischi informatici. Sebbene la valutazione sia incentrata prioritariamente sui servizi TIC prestati a supporto delle funzioni essenziali o importanti delle entità finanziarie, essa può estendersi, ove necessario, anche ai servizi TIC a supporto di funzioni diverse, qualora ciò risulti funzionale a una valutazione complessiva dei rischi rilevanti.

All’esito delle attività di valutazione, l’autorità di sorveglianza capofila adotta per ciascun fornitore terzo critico di servizi TIC un piano di sorveglianza individuale, debitamente motivato, che definisce gli obiettivi annuali di supervisione e le principali azioni di controllo previste.

Accanto a tali poteri, l’articolo 35 del Regolamento DORA attribuisce all’autorità di sorveglianza capofila la facoltà di formulare raccomandazioni mirate in relazione agli ambiti oggetto di sorveglianza. Tali raccomandazioni possono riguardare, in particolare, l’adozione di specifici processi e requisiti di sicurezza e qualità delle TIC — inclusi aggiornamenti, patching, cifratura e altre misure tecniche — nonché l’uso di termini e condizioni contrattuali idonei a prevenire singoli punti di vulnerabilità o a ridurre il rischio di effetti sistemici derivanti da fenomeni di concentrazione.

L’autorità può inoltre intervenire sul tema del subappalto, formulando raccomandazioni in presenza di ulteriori affidamenti che possano accrescere i rischi operativi o sistemici, inclusi quelli verso fornitori o subappaltatori stabiliti in paesi extra UE. In circostanze particolarmente critiche, e qualora ricorrano specifiche condizioni di rischio, l’autorità può raccomandare la rinuncia alla stipula di ulteriori accordi di subappalto relativi a funzioni essenziali o importanti.

A valle delle attività di sorveglianza, l’autorità di sorveglianza capofila può altresì richiedere ai fornitori terzi critici la predisposizione di relazioni sulle azioni intraprese o sui rimedi adottati in attuazione delle raccomandazioni formulate. In tale contesto, i fornitori sono tenuti a cooperare in buona fede con l’autorità, fornendo il necessario supporto per l’efficace esercizio delle funzioni di supervisione.

In caso di mancata o parziale attuazione delle misure richieste, decorso il termine di 30 giorni dalla relativa notifica, l’autorità di sorveglianza capofila può adottare una decisione che impone al fornitore terzo critico di servizi TIC una penalità di mora volta a garantirne la conformità.

La penalità è applicata su base giornaliera fino al raggiungimento della conformità e, in ogni caso, per un periodo massimo di sei mesi dalla notifica della decisione. Il relativo importo può arrivare fino all’1% del fatturato medio giornaliero mondiale del fornitore, calcolato con riferimento all’esercizio precedente.

I poteri di indagine e ispezione sui fornitori terzi critici di servizi TIC

Oltre ai poteri di sorveglianza, l’art. 38 del Regolamento attribuisce all’autorità capofila ampi poteri di indagine nei confronti dei fornitori terzi critici di servizi TIC, funzionali allo svolgimento delle attività di vigilanza previste dal quadro DORA.

In particolare, nell’ambito delle proprie indagini, l’autorità capofila può accedere ed esaminare registri, dati, procedure e ogni altro materiale rilevante, indipendentemente dal supporto utilizzato, nonché estrarne copie o ottenere copie certificate. Essa è inoltre legittimata a convocare i rappresentanti del fornitore, richiedendo chiarimenti scritti o orali in merito a fatti e documenti pertinenti all’oggetto dell’indagine, e a raccoglierne formalmente le risposte.

Accanto ai poteri istruttori documentali, il Regolamento riconosce all’autorità di sorveglianza capofila la facoltà di svolgere ispezioni, sia in loco sia extra loco. A tal fine, l’autorità può accedere ai locali, agli immobili e alle altre proprietà del fornitore terzo critico di servizi TIC, incluse le sedi centrali, i centri operativi e le sedi secondarie, al fine di effettuare tutte le verifiche ritenute necessarie.

Prima dell’avvio di un’ispezione in loco, l’autorità di sorveglianza capofila informa tempestivamente le autorità competenti delle entità finanziarie che si avvalgono dei servizi del fornitore interessato. Salvo i casi di urgenza, emergenza o crisi, ovvero qualora il preavviso possa compromettere l’efficacia dell’ispezione o dell’audit, l’autorità è tenuta a concedere al fornitore un congruo preavviso rispetto allo svolgimento delle attività ispettive.

Sanzioni

L’articolo 50 del Regolamento demanda agli Stati membri la definizione delle sanzioni amministrative e delle misure riparatorie per le violazioni delle sue disposizioni. In Italia, tale delega è stata attuata con il d.lgs. 10 marzo 2025, n. 23 che, all’articolo 10, introduce nelle normative di settore specifiche sanzioni a carico delle entità finanziarie e dei fornitori di servizi TIC in caso di inosservanza del DORA. Tuttavia, il sistema sanzionatorio pone rilevanti questioni interpretative in ordine al coordinamento con il quadro europeo che disciplina obblighi nonché poteri di vigilanza, indagine e ispezione delle autorità competenti, con particolare riferimento alla posizione dei fornitori terzi di servizi TIC che non siano stati designati come critici.

Conclusioni

Per banche e assicurazioni, la sfida non consiste soltanto nell’adeguarsi formalmente ai nuovi obblighi regolamentari, ma nel dimostrare, anche attraverso strumenti avanzati come i TLPT, una reale capacità di governo dei rischi ICT, inclusi quelli derivanti da dipendenze esterne e da fenomeni di concentrazione. In tale contesto, la solidità dei presidi contrattuali, la qualità della governance dei fornitori e la capacità di interazione con i meccanismi di sorveglianza assumono un ruolo centrale.

Al tempo stesso, per i fornitori terzi critici di servizi TIC, DORA segna un cambio di paradigma: da soggetti indirettamente coinvolti nei processi di compliance delle entità finanziarie a destinatari diretti di poteri di supervisione, indagine e, se del caso, di misure correttive e sanzionatorie particolarmente incisive.

Note

[1] Regolamento delegato (UE) 2025/119.

[2] A livello nazionale, l’attuazione del Regolamento DORA è stata realizzata mediante il d.lgs. 23/2025, che designa quali autorità competenti la Banca d’Italia, la Consob e l’Ivass.

[3] Il team di controllo gestisce il TLPT dal punto di vista dell’ente finanziario e sovrintende a tutti gli aspetti connessi, inclusi l’approvvigionamento di fornitori esterni, la valutazione e la gestione dei rischi, nonché la conduzione operativa delle attività di test quotidiane.

[4] In data 18 novembre 2025 le ESAs hanno pubblicato l’elenco dei fornitori terzi critici di servizi ICT designati ai sensi del Regolamento DORA. https://www.eba.europa.eu/sites/default/files/2025-11/e388451b-356b-408a-bbf2-b8e425865d75/List%20of%20designated%20CTPPs.pdf