La sicurezza cloud è oggi una delle priorità assolute per le organizzazioni che adottano intelligenza artificiale e applicazioni distribuite. Il nuovo panorama delle minacce richiede strategie integrate e tempi di risposta sempre più rapidi.

Indice degli argomenti

La rivoluzione cloud e l’accelerazione delle minacce

Cloud e intelligenza artificiale hanno portato una vera rivoluzione nel mondo business, a ogni livello. Da un lato applicazioni cloud sono sempre più comuni, ricoprendo un ruolo critico presso ogni organizzazione.

Dall’altro però le minacce rivolte ai dati che operano nel cloud sono sono sempre più reali e aggressive. In particolare, si riduce costantemente il tempo che intercorre tra la compromissione e l’esfiltrazione dei dati. Ciò che prima richiedeva loro 44 giorni ora necessita di pochi minuti.

State of Cloud Security Report 2025: i dati chiave

Per il quinto anno consecutivo, State of Cloud Security Report 2025 di Palo Alto Networks evidenzia i cambiamenti, grandi e piccoli, che i responsabili della sicurezza sono chiamati ad affrontare sul mercato. Il nostro report rivela come la rapida adozione dell’AI in azienda stia alimentando un aumento senza precedenti dei rischi per la sicurezza cloud, determinando una massiccia estensione della superficie di attacco.

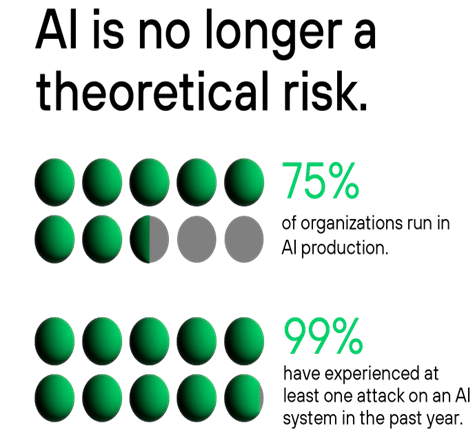

Due sono gli aspetti che spiccano, già a una prima lettura: il 99% delle organizzazioni ha subìto almeno un attacco ai propri sistemi di AI nell’ultimo anno, e l’accelerazione del coding assistito dalla GenAI sta superando la capacità dei team di stare al passo con la sicurezza.

La nostra ricerca, che si basa sulle opinioni di oltre 2.800 responsabili della sicurezza, mette in luce il costo critico del disallineamento che esiste tra team, strumenti e flussi di lavoro. Obiettivo del report è quello di aiutare le aziende a prendere decisioni informate che definiscono la propria strategia cloud, analizzando come si evolve il panorama delle minacce, sotto la spinta dall’AI.

L’AI estende la superficie di attacco nel cloud

Il cambiamento più significativo nel panorama del cloud è l’accelerazione dei rischi derivanti dalla massiccia adozione dell’AI. Con il continuo aumento dei di carichi di lavoro AI, le infrastrutture cloud hanno dovuto estendersi in parallelo, diventando un obiettivo ancor più critico.

L’introduzione della GenAI nelle pipeline di sviluppo sta inoltre aggravando il problema, aumentando il volume di codice non sicuro che entra in produzione. Il 75% degli intervistati ha dichiarato di utilizzare attualmente l’AI nei propri ambienti di produzione.

Si tratta di un dato significativo, poiché indica la crescente adozione e utilizzo dell’AI da parte delle aziende. In parallelo, il 99% delle organizzazioni ha segnalato almeno un attacco ai propri sistemi di AI nell’ultimo anno, un dato che conferma come questa tecnologia abbia bisogno di protezioni umane, anche per contenere il rischio di esposizione di dati critici verso potenziali malintenzionati.

Figura 1. Prevalenza nell’utilizzo di AI e negli attacchi rivolti all’AI.

La pipeline AppSec necessita di maggiore sicurezza

Se da un lato l’AI amplia la superficie di attacco del cloud e si è dimostrata un obiettivo significativo, la stessa dinamica si registra per le pipeline di sviluppo del codice.

Una tendenza importante emersa dal report 2025 è l’ascesa della codifica assistita dalla GenAI (vibe coding), ormai utilizzata dal 99% degli intervistati. L’uso del vibe coding sta generando codice non sicuro più velocemente di quanto i team di sicurezza riescano a rivederlo.

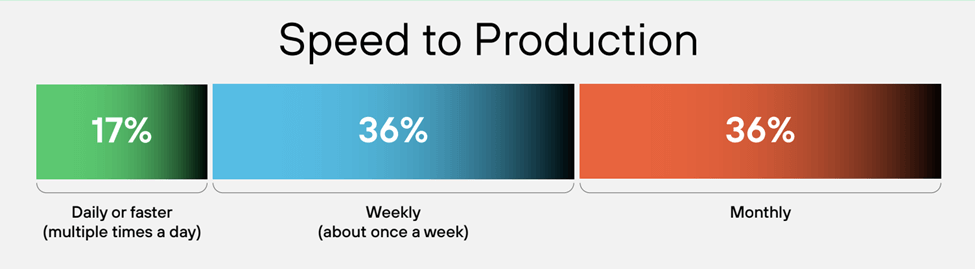

Questa accelerazione crea un enorme divario di rischio: il 52% dei team distribuisce codice settimanalmente, ma solo il 18% è in grado di correggere le vulnerabilità allo stesso ritmo, mostrando ancora una volta come gli approcci tradizionali alla protezione delle applicazioni siano inadeguati, costringendo i team di sicurezza a combattere le minacce con strumenti frammentati e cicli di correzione manuali e inefficaci.

Figura 2. La velocità di sviluppo secondo i partecipanti alla ricerca.

Il divario tra sviluppo e sicurezza

Con l’aumentare del ritmo di sviluppo, anche il divario tra valutazione della sicurezza e correzione dei problemi sta diventando più evidente. Nonostante gli indubbi progressi compiuti dai team, restano difficoltà significative nell’integrare efficacemente la sicurezza nel flusso di lavoro di sviluppo.

Ciò introduce un numero elevato di vulnerabilità a livello di produzione, dove il 20% delle organizzazioni riferisce che in media il 37% dei propri problemi gravi o critici raggiunge gli ambienti di produzione, in cui tali vulnerabilità permangono, poiché per l’82% l’implementazione delle correzioni del codice richiede più di una settimana.

Ma cosa sta rallentando i team? I principali ostacoli emergono chiaramente dalla ricerca: il 31% cita una scarsa integrazione CI/CD, un altro 31% teme di rallentare lo sviluppo. La nota positiva è che solo il 17% si affida ai punteggi CVSS per dare priorità alle correzioni, poiché i team stanno ora orientandosi maggiormente verso decisioni ricche di contesto, basate sulla valutazione dell’esportabilità (32%) e sull’impatto sul business (33%).

Come si evolvono i rischi nel cloud

Gli attaccanti stanno rapidamente cambiando strategia per sfruttare i livelli fondamentali del cloud, concentrandosi chiaramente su interfacce non governate e accessi con privilegi eccessivi.

Il volume e l’autonomia introdotti dagli agenti AI accelerano ulteriormente questo sfruttamento, trasformando anche le più piccole lacune in incidenti gravi.

Gli attacchi alle API crescono del 41%

Le API sono il nuovo principale punto di accesso, oggetto di attacchi aumentati del 41% nell’ultimo anno, segnando il valore più alto tra tutte le categorie di minacce monitorate.

Poiché l’agentic AI si basa fortemente sulle API per operare, questa esplosione nell’utilizzo ne ha ampliato notevolmente la superficie di attacco. Inoltre, quasi tutte le minacce legate all’AI, tra cui la manomissione della catena di fornitura dei modelli, il furto di token e la prompt injection, le coinvolgono in qualche modo. Ciò rafforza il ruolo delle interfacce non governate nella compromissione dell’AI, con il 47% delle violazioni dei sistemi di intelligenza artificiale che comportano l’esfiltrazione di dati attraverso assistenti o plugin.

L’identità resta l’anello più debole

I controlli di accesso insufficienti rimangono tra i principali vettori per il furto di credenziali e l’esfiltrazione di dati. Il 53% delle organizzazioni cita pratiche troppo permissive di gestione delle identità e degli accessi (IAM) come una delle principali sfide per la sicurezza dei dati.

Si tratta di un problema aggravato dalla complessità, con una percentuale che sale al 57% tra le aziende che utilizzano più di sei strumenti AppSec.

I dati escono sia attraverso sistemi aziendali legittimi che tramite violazioni, rendendo nella sostanza questo problema una questione di identità.

Questi i principali vettori di esfiltrazione che emergono:

- Utilizzo improprio di esportazione o sincronizzazione SaaS: 63%

- Condivisione esterna di permessi eccessivi: 59%

- Compromissione di credenziali o token: 58%

Persistono i rischi di movimento laterale

Una volta che un attaccante riesce a entrare, può muoversi liberamente. Il 28% indica l’accesso illimitato alla rete tra i carichi di lavoro cloud come una minaccia crescente, che consente ai malintenzionati di spostarsi tra ambienti e trasformare compromissioni anche di lieve portata in incidenti gravi.

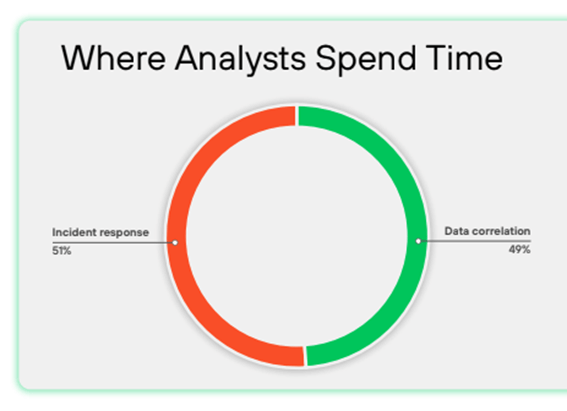

C’è necessità di convergenza tra cloud e SOC

È nel divario tra rilevamento e risoluzione che si concretizzano le violazioni. La distanza tra cloud e SOC è ancora eccessiva rispetto a minacce che viaggiano sempre più rapide. Questa disconnessione è evidente nei tempi di risposta: mentre il 74% delle aziende rileva le minacce entro 24 ore, il 30% impiega più di un giorno intero per risolverle. Un ritardo come questo è causato da flussi di lavoro non integrati e fonti di dati isolate tra i team cloud e SOC, che bloccano la risposta agli incidenti (IR) per il 50% delle aziende.

Figura 3. Come gli analisti SOC impiegano il loro tempo dopo un incidente.

Consolidamento strumenti e integrazione team

La richiesta di consolidamento tocca l’intera struttura aziendale:

- L’89% delle organizzazioni ritiene che sicurezza cloud e security operations debbano fondersi completamente, non solo integrarsi.

- Le aziende gestiscono attualmente una media di 17 strumenti provenienti da cinque fornitori, creando frammentazione dei dati e lacune di contesto.

- Il 97% degli intervistati considera una priorità il consolidamento del proprio footprint di sicurezza per affrontare il caos causato dalla proliferazione di tool.

Il modello che ha funzionato per il lift-and-shift non è oggi in grado di contenere minacce che si muovono sempre più rapidamente. Per questo le organizzazioni sono chiamate a colmare la distanza che ancora esiste tra i team e gli strumenti che hanno a disposizione.