Per molti anni, nel mondo industriale italiano ed europeo, la certificazione ISO/IEC 27001 ha rappresentato il punto di arrivo della maturità in materia di cybersecurity. Ottenere e mantenere un Sistema di Gestione della Sicurezza delle Informazioni certificato è stato, ed è tuttora, un segnale di affidabilità, governance e attenzione al rischio. In numerosi casi ha contribuito a strutturare processi interni, a introdurre logiche di risk management e a responsabilizzare il management su temi prima relegati all’area tecnica.

Indice degli argomenti

La fine dell’equivoco: ISO 27001 e NIS2 non sono equivalenti

Con l’entrata in vigore della Direttiva (UE) 2022/2555, nota come NIS2, questo equilibrio cambia radicalmente. Non perché la ISO 27001 perda valore, ma perché la NIS2 introduce una dimensione diversa, più ampia e più vincolante. La cybersecurity non è più soltanto una best practice organizzativa, ma un obbligo giuridico con implicazioni operative, strategiche e di responsabilità personale per gli organi di gestione.

Nel settore manifatturiero questo passaggio è particolarmente delicato. Molte aziende certificate ISO 27001 scoprono oggi che il proprio sistema di gestione, pur formalmente corretto, non copre interamente le esigenze poste dalla NIS2. Il divario non è meramente documentale, ma strutturale. Riguarda il perimetro, l’approccio alla resilienza, la gestione degli incidenti, la supply chain e il ruolo del top management.

L’equivoco che si sta progressivamente dissolvendo è semplice ma significativo: essere certificati ISO 27001 non significa essere conformi alla NIS2.

Due nature diverse: standard volontario e direttiva obbligatoria

La prima differenza, spesso sottovalutata, è di natura giuridica. La ISO/IEC 27001 è uno standard internazionale volontario. L’organizzazione sceglie di adottarlo, ne definisce lo scope e si sottopone a un audit di certificazione. Il meccanismo di enforcement è contrattuale e reputazionale.

La NIS2, invece, è una direttiva europea obbligatoria. Impone requisiti di sicurezza a soggetti essenziali e importanti, introduce obblighi di notifica, prevede sanzioni significative e responsabilità dirette per il management. L’articolo 20 attribuisce agli organi di amministrazione un ruolo attivo nella supervisione delle misure di sicurezza. L’articolo 21 elenca in modo dettagliato le misure di gestione del rischio che devono essere adottate.

Nel manifatturiero questo significa che la cybersecurity non può più essere trattata come una scelta strategica opzionale o come un elemento di differenziazione commerciale. Diventa un requisito legale, al pari di altri obblighi regolatori che impattano la continuità operativa e la responsabilità degli amministratori.

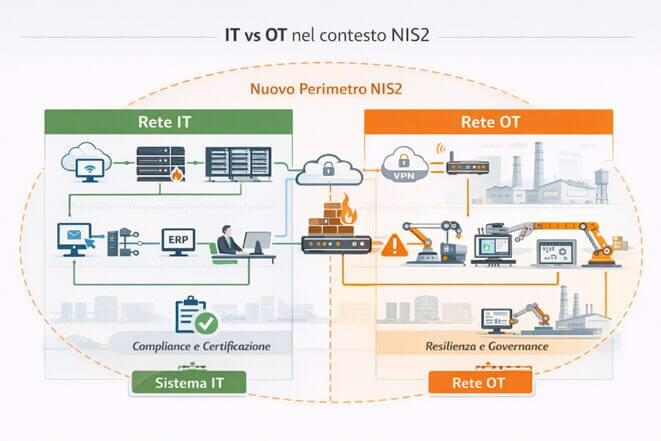

Il perimetro: informazione contro funzione produttiva

Uno dei punti più critici riguarda il perimetro di applicazione. La ISO 27001 consente di definire uno scope. Molte aziende manifatturiere hanno scelto uno scope limitato ai sistemi IT tradizionali: ERP, posta elettronica, server centrali, infrastruttura corporate.

I sistemi OT, le reti di fabbrica, i PLC e gli ambienti di supervisione industriale sono spesso rimasti fuori dal perimetro certificato o gestiti come asset speciali.

La NIS2 non consente questa flessibilità. Non chiede quali sistemi l’azienda abbia deciso di includere, ma quali sistemi siano necessari per garantire l’erogazione del servizio. Nel manifatturiero, il servizio è la produzione.

Se un attacco cyber può fermare una linea produttiva, alterare parametri di processo o compromettere la sicurezza operativa, quei sistemi rientrano pienamente nel perimetro di rischio da gestire.

Dalla sicurezza dell’informazione alla resilienza operativa

La ISO 27001 nasce con l’obiettivo di proteggere la riservatezza, l’integrità e la disponibilità delle informazioni. La NIS2 introduce un concetto più ampio: resilienza delle reti e dei sistemi informativi che supportano servizi essenziali e importanti.

Resilienza significa capacità di resistere, assorbire, adattarsi e ripristinare le funzioni operative dopo un incidente. Nel manifatturiero questo si traduce in una domanda concreta: quanto tempo impiega l’azienda a riprendere la produzione dopo un attacco cyber?

La differenza non è teorica. Un sistema ISO può prevedere piani di continuità ben documentati ma mai testati su scenari OT realistici. La NIS2 richiede che la capacità di gestione dell’incidente sia effettiva, non solo formalmente prevista.

Incident response e obblighi di notifica

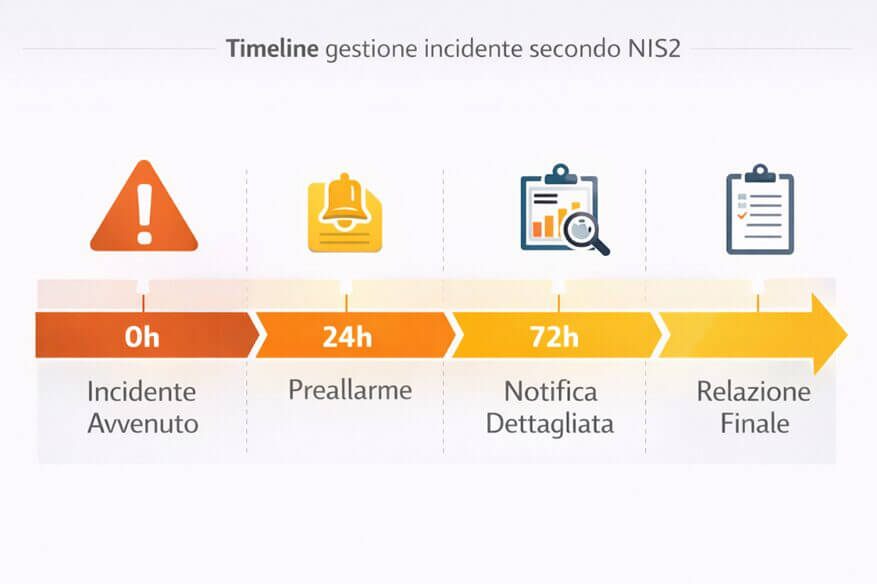

Uno dei punti in cui il divario tra ISO/IEC 27001 e NIS2 emerge con maggiore chiarezza riguarda la gestione degli incidenti e, in particolare, gli obblighi di notifica. L’articolo 23 della NIS2 introduce un meccanismo preciso e vincolante: preallarme entro 24 ore dalla conoscenza dell’incidente, notifica dettagliata entro 72 ore e successiva relazione finale con l’analisi delle cause e delle misure adottate. Non si tratta di un adempimento meramente formale, ma di un elemento strutturale del nuovo modello europeo di resilienza cyber.

La ISO 27001 richiede che l’organizzazione disponga di un processo per la gestione degli incidenti di sicurezza delle informazioni, con ruoli definiti, registrazione degli eventi e attività di miglioramento continuo. Tuttavia, non impone tempistiche specifiche né obblighi di comunicazione verso autorità esterne. L’incidente, in ambito ISO, resta prevalentemente una questione interna, da gestire e documentare.

La NIS2 modifica radicalmente questa impostazione. L’incidente cyber diventa un evento potenzialmente rilevante per l’interesse pubblico, soprattutto quando coinvolge servizi essenziali o importanti. Di conseguenza, l’organizzazione deve essere in grado non solo di intervenire tecnicamente, ma di attivare rapidamente un flusso informativo strutturato verso le autorità competenti e il CSIRT nazionale.

Nel contesto industriale questo comporta un salto di maturità significativo. Identificare un incidente significativo in ambito OT non è sempre immediato. Un’anomalia su una linea produttiva può essere interpretata inizialmente come guasto tecnico, errore di configurazione o problema di manutenzione. Senza adeguate capacità di monitoraggio e una chiara integrazione tra IT e OT, il rischio è di riconoscere la natura cyber dell’evento con ritardo, compromettendo il rispetto delle tempistiche previste dalla direttiva.

La gestione efficace degli obblighi di notifica presuppone almeno tre elementi fondamentali. Il primo è la capacità di rilevare tempestivamente l’incidente e distinguerlo da un semplice malfunzionamento operativo. Il secondo è la capacità di valutarne l’impatto sulla continuità produttiva, sulla sicurezza degli impianti e sulla catena di fornitura. Il terzo è l’esistenza di flussi decisionali chiari, che stabiliscano chi è responsabile della classificazione dell’incidente e dell’attivazione della notifica.

Molti sistemi certificati ISO non prevedono un’integrazione strutturata tra incident response IT e gestione operativa OT. I team IT possono disporre di procedure mature, mentre le funzioni di produzione operano con logiche differenti, focalizzate sulla continuità e sulla sicurezza fisica. In assenza di coordinamento, l’informazione rimane frammentata e la valutazione dell’impatto risulta parziale.

Questo rappresenta uno dei gap più rilevanti in ottica NIS2. La direttiva richiede un approccio integrato, in cui la gestione dell’incidente non sia confinata all’ambito tecnico, ma coinvolga il management, la funzione legale e, quando necessario, la comunicazione esterna. Solo in questo modo l’organizzazione può trasformare un obbligo normativo in un processo strutturato di gestione della crisi, coerente con le esigenze di resilienza industriale.

Il ruolo del top management e la responsabilità personale

Uno degli aspetti più rilevanti e, per certi versi, dirompenti introdotti dalla NIS2 riguarda il coinvolgimento diretto degli organi di gestione. La cybersecurity esce definitivamente dalla dimensione esclusivamente tecnica e diventa materia di governo societario. Non è più sufficiente che il reparto IT o il responsabile della sicurezza presidino il rischio: la direttiva attribuisce agli organi di amministrazione un ruolo esplicito di approvazione, supervisione e responsabilità.

Nel settore manifatturiero questo passaggio implica un cambiamento culturale significativo. Per decenni, il consiglio di amministrazione ha considerato la sicurezza informatica come un tema infrastrutturale, assimilabile alla manutenzione dei sistemi informativi. Oggi, invece, il rischio cyber è strettamente connesso alla continuità produttiva, alla sicurezza degli impianti e alla stabilità della supply chain. Un attacco che blocca una linea o altera parametri di processo non è un problema IT: è un problema industriale, economico e reputazionale.

La NIS2 richiede che il management non solo sia informato, ma sia in grado di comprendere la natura dei rischi, approvare misure adeguate e verificarne l’attuazione. Ciò significa ricevere report strutturati, partecipare a momenti di riesame, valutare le priorità di investimento e assumere decisioni consapevoli in materia di resilienza. La sicurezza entra così a pieno titolo nell’agenda strategica dell’impresa.

Rispetto alla ISO/IEC 27001, la differenza è sostanziale. Lo standard prevede l’impegno della direzione e il riesame periodico del sistema di gestione, ma non introduce un regime di responsabilità personale con sanzioni amministrative rilevanti. La NIS2, invece, prevede la possibilità di sanzioni significative e, in alcuni casi, misure interdittive nei confronti degli organi di gestione in caso di gravi inadempienze. Questo elemento modifica profondamente la percezione del rischio.

Per il manifatturiero, dove le decisioni del consiglio incidono direttamente su investimenti in impianti, automazione e digitalizzazione, la cybersecurity non può più essere trattata come voce residuale di budget. Diventa un fattore abilitante della continuità operativa e, al tempo stesso, un ambito in cui la mancata vigilanza può avere conseguenze personali per gli amministratori.

In questo senso, la NIS2 non impone soltanto nuovi obblighi, ma stimola una maturazione della governance. Il top management è chiamato a sviluppare una consapevolezza strutturata del rischio cyber, integrandolo nei processi decisionali e nei sistemi di controllo interno. È un passaggio che richiede formazione, dialogo con le funzioni tecniche e capacità di tradurre questioni tecnologiche in scelte strategiche.

Il vero cambiamento, dunque, non è soltanto normativo, ma culturale. La sicurezza non è più delegabile: è parte integrante della responsabilità d’impresa.

Supply chain e rischio sistemico: quando la sicurezza non finisce ai confini dell’azienda

Uno degli elementi più innovativi e al tempo stesso più complessi introdotti dalla NIS2 riguarda la sicurezza della supply chain. Se la ISO/IEC 27001 ha storicamente affrontato il tema dei fornitori nell’ambito del controllo dei rapporti contrattuali e della protezione delle informazioni condivise, la NIS2 amplia radicalmente il perimetro, richiedendo una valutazione più strutturata e profonda delle dipendenze operative e delle interconnessioni sistemiche.

Nel settore manifatturiero questa evoluzione assume un rilievo strategico. Le fabbriche moderne non sono entità isolate, ma nodi di un ecosistema tecnologico articolato. I sistemi di automazione vengono progettati e configurati da integratori esterni, i PLC e gli apparati di controllo sono forniti da vendor internazionali, la manutenzione è spesso affidata a società specializzate che operano da remoto, gli aggiornamenti software sono distribuiti periodicamente da terze parti. Ogni anello di questa catena può diventare un punto di ingresso per un attacco.

L’esperienza degli ultimi anni ha dimostrato come compromissioni indirette, attraverso fornitori o partner tecnologici, possano avere effetti devastanti. Nel manifatturiero, un accesso remoto legittimo utilizzato per manutenzione può trasformarsi in un vettore di propagazione di malware; un aggiornamento firmware alterato può compromettere la stabilità di un’intera linea produttiva; una credenziale privilegiata sottratta a un integratore può consentire la modifica di parametri critici di processo.

La ISO 27001 prevede controlli sui fornitori, in particolare attraverso la valutazione dei rischi associati ai servizi esternalizzati e l’introduzione di clausole contrattuali adeguate. Tuttavia, nella pratica, questi controlli si traducono spesso in questionari di sicurezza standardizzati, impegni generici al rispetto di buone pratiche e richiami formali alla protezione delle informazioni. Raramente viene condotta un’analisi approfondita dell’impatto operativo che un fornitore può avere sulla continuità produttiva.

La NIS2, invece, impone un cambio di prospettiva. L’articolo 21 include espressamente la sicurezza della supply chain tra le misure di gestione del rischio. Non si tratta solo di proteggere i dati scambiati con i fornitori, ma di comprendere come le loro vulnerabilità possano tradursi in rischi sistemici per l’organizzazione e, nei casi più rilevanti, per l’intero settore.

Nel manifatturiero questo significa mappare in modo dettagliato le dipendenze operative. Occorre identificare quali fornitori hanno accesso ai sistemi OT, quali servizi sono critici per il funzionamento delle linee produttive, quali componenti hardware o software rappresentano single point of failure. La sicurezza della supply chain non può più essere gestita come un allegato contrattuale, ma deve diventare parte integrante dell’analisi del rischio aziendale.

Un ulteriore elemento di complessità deriva dalle interconnessioni sistemiche. Le catene di fornitura industriali sono spesso multilivello. Un integratore di linea può a sua volta dipendere da subfornitori per componenti software o hardware. Un vendor di automazione può distribuire aggiornamenti a centinaia di impianti in modo centralizzato. In questo contesto, un incidente che colpisce un singolo attore può propagarsi rapidamente lungo la filiera.

La NIS2 richiede che le organizzazioni tengano conto di questo effetto a cascata. La valutazione del rischio deve includere non solo la probabilità e l’impatto di un evento interno, ma anche le conseguenze derivanti da incidenti che colpiscono fornitori critici. Questo implica un livello di trasparenza e collaborazione maggiore rispetto al passato. In alcuni casi può rendere necessario rivedere modelli contrattuali, introdurre requisiti tecnici specifici o prevedere audit mirati sui partner più sensibili.

Nel settore manifatturiero, la sfida principale consiste nel bilanciare sicurezza e operatività. I fornitori di automazione e manutenzione svolgono un ruolo essenziale per la continuità produttiva. Imporre requisiti di sicurezza eccessivamente rigidi o mal calibrati può rallentare interventi urgenti o generare inefficienze. La NIS2 non richiede un approccio punitivo, ma proporzionato. La chiave è la comprensione del rischio reale e la definizione di misure coerenti con la criticità del servizio fornito.

La gestione degli accessi remoti come superficie di attacco

Un aspetto spesso trascurato riguarda la gestione degli accessi remoti. Molti impianti industriali consentono connessioni esterne per attività di assistenza o aggiornamento. Questi canali, se non adeguatamente controllati, rappresentano una delle principali superfici di attacco. La sicurezza della supply chain, in ottica NIS2, implica l’adozione di meccanismi di autenticazione robusti, tracciabilità delle sessioni, segmentazione delle reti e limitazione dei privilegi in funzione delle attività effettivamente necessarie.

Una valutazione continua, non un esercizio una tantum

La valutazione più profonda richiesta dalla NIS2 non si esaurisce nella fase iniziale di assessment. Deve diventare un processo continuo. Le relazioni con i fornitori evolvono, i servizi cambiano, nuovi attori entrano nella catena del valore. Mantenere aggiornata la mappatura delle dipendenze e riesaminare periodicamente i rischi associati è parte integrante di un approccio orientato alla resilienza.

In definitiva, la sicurezza della supply chain nel manifatturiero non può più essere considerata un tema secondario o meramente documentale. La NIS2 impone di riconoscere che il rischio cyber è intrinsecamente sistemico e che le vulnerabilità di un attore possono compromettere l’intero ecosistema. Colmare il gap rispetto alla ISO 27001 significa trasformare la gestione dei fornitori da adempimento contrattuale a componente strategica della continuità operativa.

Questo passaggio rappresenta una delle sfide più complesse ma anche più rilevanti per le imprese industriali. Affrontarlo in modo consapevole significa non solo ridurre l’esposizione al rischio, ma rafforzare la solidità complessiva della filiera in un contesto normativo e tecnologico sempre più esigente.

Evidenze tecniche e capacità di detection: dal controllo formale alla visibilità operativa reale

Uno dei gap più sottovalutati tra ISO/IEC 27001 e NIS2 riguarda la capacità di detection, cioè la concreta abilità dell’organizzazione di individuare tempestivamente eventi anomali, compromissioni o incidenti significativi.

La ISO 27001 richiede che l’organizzazione implementi controlli per la gestione degli eventi di sicurezza e che mantenga registrazioni appropriate. È quindi possibile dimostrare conformità attraverso policy formalizzate, procedure documentate, registri di log management e report periodici. In molti casi, il focus dell’audit si concentra sulla coerenza tra quanto dichiarato e quanto applicato, sulla presenza di ruoli definiti e sulla tracciabilità delle attività.

La NIS2 introduce un livello differente di aspettativa. Non si limita a chiedere che esista un processo, ma presuppone che l’organizzazione sia in grado di identificare rapidamente un incidente significativo, valutarne l’impatto e attivare meccanismi di notifica entro 24 ore. Questo implica una capacità operativa misurabile e verificabile.

Nel settore manifatturiero, questa differenza diventa particolarmente evidente. Molte aziende certificate ISO 27001 dispongono di sistemi di monitoraggio efficaci in ambito IT tradizionale: firewall con log centralizzati, sistemi EDR sugli endpoint corporate, SIEM per l’analisi degli eventi di rete interna. Tuttavia, quando si entra nell’ambiente OT, la visibilità si riduce drasticamente.

Le reti di fabbrica sono spesso segmentate in modo funzionale ma non monitorate in modo continuo. I PLC, gli HMI, i sistemi SCADA e le apparecchiature di automazione generano log limitati o non strutturati, talvolta non centralizzati. L’accesso remoto per manutenzione può avvenire tramite VPN o connessioni dedicate senza un controllo approfondito delle sessioni.

Le quattro dimensioni operative della detection in ambiente OT

In questo scenario, parlare di detection significa affrontare almeno quattro dimensioni operative.

La prima riguarda il monitoraggio specifico OT. I protocolli industriali come Modbus, Profinet, OPC UA o Ethernet/IP richiedono strumenti in grado di analizzarne il traffico e identificarne anomalie comportamentali. Non è sufficiente applicare strumenti IT tradizionali su reti industriali senza una comprensione del contesto produttivo. La detection in ambiente OT deve essere contestualizzata rispetto ai cicli di produzione, ai parametri di processo e ai pattern operativi normali.

La seconda dimensione è la raccolta e correlazione dei log. Non basta generare log, occorre renderli leggibili, coerenti e integrabili in un sistema di analisi centralizzato. Questo implica investimenti in infrastrutture di log management che includano sia asset IT sia asset OT, superando la tradizionale separazione organizzativa tra i due mondi. Senza correlazione, l’anomalia resta un dato isolato, difficilmente interpretabile come potenziale incidente significativo.

La terza dimensione riguarda la visibilità delle reti di fabbrica. Molte realtà industriali hanno sviluppato nel tempo architetture stratificate, con livelli Purdue più o meno formalizzati. Tuttavia, la segmentazione logica non equivale automaticamente a monitoraggio attivo. La NIS2 presuppone che l’organizzazione sia consapevole di ciò che accade nei propri sistemi critici. Ciò significa mappatura aggiornata degli asset, identificazione delle interconnessioni, controllo dei flussi tra rete IT e rete OT e tracciabilità degli accessi privilegiati.

La quarta dimensione è l’integrazione tra IT e OT nella gestione degli eventi. Un incidente che origina in ambito IT può propagarsi verso l’OT, e viceversa. Se i due ambienti sono monitorati e gestiti in modo separato, la visione dell’incidente resta frammentata.

Detection come capacità strutturale e dimostrabile

Senza queste capacità, l’obbligo di notifica entro 24 ore rischia di trasformarsi in un adempimento teorico. Se l’organizzazione non è in grado di accorgersi in tempi rapidi di un’anomalia significativa, la finestra temporale prevista dalla normativa diventa irrealistica. Non è un problema di buona volontà o di compliance documentale, ma di maturità tecnica e organizzativa.

Inoltre, la detection non può essere considerata un’attività puramente tecnologica. Richiede competenze, procedure di escalation chiare e ruoli definiti. Occorre stabilire chi valuta la significatività di un evento, chi decide l’attivazione della notifica e con quali criteri viene determinato l’impatto su produzione, sicurezza e continuità operativa. In un contesto manifatturiero, questa valutazione coinvolge spesso responsabili di stabilimento, ingegneri di processo e management, non solo il team IT.

Un ulteriore aspetto riguarda la capacità di dimostrazione. La NIS2 introduce un approccio di vigilanza più incisivo. Le autorità competenti possono richiedere evidenze della capacità di gestione del rischio. Questo significa che non è sufficiente dichiarare di avere un sistema di monitoraggio; occorre poter dimostrare come esso funzioni, quali eventi siano stati rilevati, quali tempi di reazione siano stati registrati e quali miglioramenti siano stati implementati nel tempo.

In quest’ottica, il passaggio dalla ISO 27001 alla NIS2 non consiste nell’aggiungere nuove policy, ma nel rafforzare la sostanza tecnica del sistema di sicurezza. La detection diventa una capacità strutturale, integrata nella gestione operativa dell’impianto, e non un controllo accessorio.

Nel manifatturiero, questo rappresenta forse uno dei cambiamenti più profondi richiesti dalla NIS2. Non si tratta di sostituire la certificazione ISO, ma di evolverla da modello centrato sulla governance documentale a modello orientato alla visibilità operativa e alla resilienza concreta.

In definitiva, la capacità di detection è il punto in cui il divario tra compliance formale e resilienza reale emerge con maggiore evidenza. Colmarlo significa trasformare la sicurezza da requisito certificativo a funzione strategica della continuità produttiva.

Security Posture Assessment come ponte ISO → NIS2

Per molte organizzazioni manifatturiere che hanno già investito nella certificazione ISO/IEC 27001, il passaggio verso la conformità NIS2 non dovrebbe essere affrontato come una rivoluzione, ma come un’evoluzione. Il rischio, tuttavia, è duplice: da un lato sottovalutare la portata del cambiamento confidando eccessivamente nella certificazione esistente; dall’altro reagire in modo disorganico, stratificando nuovi controlli e nuove procedure senza una visione integrata.

In questo scenario, uno strumento particolarmente efficace è il Security Posture Assessment strutturato come ponte tra il sistema ISO esistente e i requisiti della NIS2. Non si tratta di un semplice audit di conformità, né di una checklist normativa. È un’analisi approfondita dello stato reale della sicurezza, che mette in relazione tre dimensioni fondamentali: i controlli già implementati nel sistema ISO, i requisiti sostanziali previsti dalla NIS2 e il contesto operativo specifico dell’organizzazione, in particolare nel dominio IT/OT.

Molte aziende certificate ISO dispongono già di un impianto solido: analisi del rischio formalizzata, policy approvate dalla direzione, gestione degli accessi, controlli sugli asset, piani di continuità. Tuttavia, quando questi elementi vengono letti alla luce della NIS2, emergono spesso aree di scopertura. Il perimetro potrebbe essere limitato all’IT tradizionale; la gestione degli incidenti potrebbe non includere scenari OT; la supply chain potrebbe essere trattata in modo documentale ma non operativo; la detection potrebbe essere efficace in ambito corporate ma assente sulle reti industriali.

Il Security Posture Assessment consente di rendere visibili queste differenze in modo strutturato. Non parte dalla domanda “siamo certificati?”, ma da “siamo resilienti rispetto ai rischi cyber che possono compromettere il nostro servizio?”. Questa distinzione è fondamentale. La NIS2 non valuta soltanto la presenza di un sistema di gestione, ma la capacità effettiva di prevenire, rilevare e gestire incidenti significativi.

Un assessment efficace deve quindi andare oltre la revisione documentale. Deve includere un’analisi del perimetro tecnologico, una mappatura aggiornata degli asset critici, una valutazione delle interconnessioni IT/OT, una verifica delle capacità di monitoraggio e una simulazione, anche teorica, di scenari di incidente. In molti casi è utile integrare interviste ai responsabili di produzione e agli ingegneri di stabilimento, per comprendere come la sicurezza venga percepita e applicata nella pratica operativa quotidiana.

Questo approccio consente di evitare un errore frequente: quello di sovrapporre la NIS2 alla ISO come se si trattasse di un allegato normativo. In realtà, la NIS2 introduce una logica orientata alla resilienza e alla responsabilità, che richiede di rivedere alcune priorità. Il sistema di gestione esistente non va smantellato, ma rafforzato e integrato. L’analisi del rischio, ad esempio, deve essere ricalibrata includendo esplicitamente gli impatti sulla continuità produttiva e sulle funzioni critiche. I piani di risposta agli incidenti devono essere estesi al mondo OT e testati in modo realistico. I flussi di escalation devono essere allineati alle tempistiche di notifica previste dalla direttiva.

Un ulteriore valore del Security Posture Assessment risiede nella sua funzione di strumento di dialogo con il top management. La NIS2 attribuisce responsabilità dirette agli organi di gestione, ma spesso il linguaggio tecnico della cybersecurity rende difficile una comprensione piena dei rischi. Un assessment ben strutturato traduce i gap tecnici in impatti strategici: tempi di fermo impianto, esposizione a sanzioni, rischi reputazionali, vulnerabilità nella supply chain. Questo consente al consiglio di amministrazione di assumere decisioni informate e di allocare risorse in modo coerente con le priorità.

Dal punto di vista operativo, l’assessment non deve necessariamente concludersi con un elenco indistinto di azioni correttive. Al contrario, dovrebbe produrre una roadmap graduata, basata su criteri di criticità e proporzionalità. La NIS2 non impone un modello unico, ma richiede che le misure siano adeguate al livello di rischio. Per un’azienda manifatturiera, ciò può significare concentrarsi inizialmente su monitoraggio OT, segmentazione di rete, gestione degli accessi remoti e integrazione dei log, prima di intervenire su aspetti meno critici.

Un aspetto particolarmente importante è la capacità di misurare il miglioramento nel tempo. Il Security Posture Assessment non dovrebbe essere un esercizio una tantum, ma l’inizio di un processo continuo. Definire indicatori di maturità, tempi medi di rilevazione, tempi di risposta e livello di copertura del monitoraggio consente di dimostrare alle autorità competenti un percorso strutturato di adeguamento.

In definitiva, il Security Posture Assessment rappresenta il punto di equilibrio tra continuità e cambiamento. Non impone di ripartire da zero, ma impedisce di adagiarsi su una certificazione formale. Trasforma la transizione ISO → NIS2 in un processo di evoluzione consapevole, orientato alla resilienza operativa e alla governance del rischio.

Per le aziende manifatturiere, questo ponte è oggi uno degli strumenti più concreti per affrontare la direttiva in modo razionale, evitando sia l’inerzia sia l’iperreazione. Non si tratta di dimostrare di essere perfetti, ma di dimostrare di aver compreso il rischio e di aver costruito un percorso credibile per gestirlo. In questo senso, l’assessment non è un obbligo aggiuntivo, ma una leva strategica per rafforzare la solidità complessiva dell’organizzazione in un contesto normativo sempre più esigente.

Oltre la certificazione, verso la maturità sistemica

La NIS2 non rappresenta una semplice estensione amministrativa della ISO/IEC 27001, né un aggiornamento formale da integrare in appendice al sistema di gestione esistente. È, a tutti gli effetti, un cambio di paradigma. Sposta l’attenzione dalla conformità documentale alla resilienza operativa, dalla gestione del rischio come esercizio metodologico alla gestione del rischio come responsabilità concreta verso l’esterno.

Nel settore manifatturiero questo cambiamento assume una portata ancora più significativa. Significa superare la storica separazione tra sicurezza informatica e produzione, tra governance e operatività, tra IT e OT. Significa riconoscere che un incidente cyber non è solo un problema tecnologico, ma un evento che può incidere direttamente sulla continuità produttiva, sulla sicurezza degli impianti, sugli obblighi contrattuali e sulla reputazione aziendale.

La certificazione ISO 27001 resta una base solida e preziosa. Ha introdotto cultura del rischio, processi strutturati, responsabilità definite. Tuttavia, nel contesto NIS2, non può essere considerata un punto di arrivo. Deve evolvere. Deve estendersi al perimetro industriale, rafforzarsi sul piano delle evidenze tecniche, integrarsi con modelli di gestione dell’incidente realmente operativi e con una governance capace di assumere decisioni informate.

La vera sfida non è ottenere un nuovo attestato o dimostrare una conformità formale, ma costruire una resilienza reale. Una resilienza che si misura nella capacità di rilevare tempestivamente un’anomalia, di contenerne gli effetti, di comunicare in modo strutturato con le autorità e di ripristinare le funzioni critiche in tempi compatibili con il mercato e con le aspettative regolatorie.

In questo senso, il gap tra ISO 27001 e NIS2 non dovrebbe essere letto come un deficit, ma come un’opportunità di maturazione. Offre alle imprese manifatturiere l’occasione di rivedere il proprio modello di sicurezza alla luce di un contesto tecnologico e normativo più complesso, ma anche più consapevole. È un invito a passare dalla logica del controllo a quella della comprensione sistemica, dalla difesa perimetrale alla gestione integrata del rischio.

Per chi saprà coglierla, la transizione ISO → NIS2 non sarà solo un obbligo da adempiere, ma un percorso di rafforzamento strutturale. In un’economia sempre più interconnessa e vulnerabile a shock digitali, la maturità sistemica diventa un vantaggio competitivo. La resilienza, oggi, non è soltanto un requisito normativo: è una condizione per restare affidabili nel tempo.

Sonnet 4.6