La gestione dei sistemi informativi aziendali è diventata sempre più complessa, le competenze necessarie al suo governo hanno iniziato a scarseggiare e con l’affermazione dei nuovi paradigmi elaborativi la tendenza ad affidare a risorse esterne l’attività si è ormai consolidata.

Questa situazione ha facilitato la creazione di nuovi servizi che hanno contribuito ad allungare la catena di fornitura ICT che, pur presentando indubbie doti di elasticità e rapido adattamento alle esigenze, ha portato al manifestarsi di vari inconvenienti.

Indice degli argomenti

Analisi del contesto: esternalizzazione dei servizi ICT

L’esternalizzazione dei servizi ICT è sempre più pervasiva: la specializzazione richiesta per erogare taluni servizi rappresenta una sfida sia per il budget che per le risorse disponibili e diverse organizzazioni possono spingersi sin verso un modello di totale esternalizzazione; questo può consentire loro di razionalizzare le spese e concentrarsi sul core business, ma al tempo stesso ne aumenta il livello di dipendenza verso i fornitori.

I servizi ICT affidati in outsourcing sono principalmente:

- Gestione sistemistica del parco dispositivi server e client;

- Gestione della rete e dei dispositivi mobili;

- Gestione dei servizi di sicurezza, SOC – Security Operations Center;

- Noleggio operativo di dispositivi ICT e mobili

- Sviluppo e manutenzione del software applicativo;

- Servizi di hosting/housing di risorse ICT in data center;

- Affitto di risorse ICT in cloud modalità IaaS e Paas;

- Affitto di applicazioni ICT in cloud modalità PaaS e Faas;

- Piattaforme collaborative di sviluppo software fornite attraverso servizi cloud;

- Servizi di generative AI.

Statistiche attacchi alla supply chain ICT

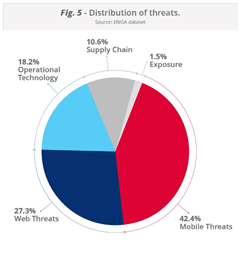

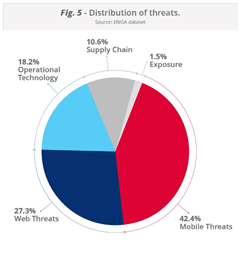

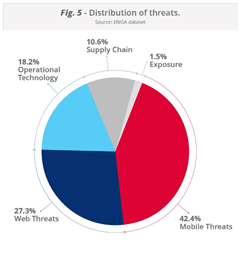

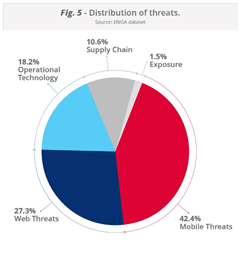

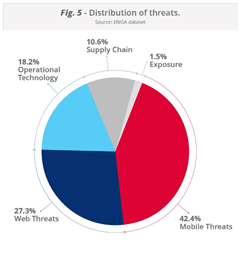

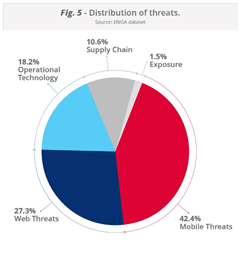

Come riportato dal report ENISA Threat Landscape 2025, relativo ad un perimetro europeo, la distribuzione delle minacce relative alle terze parti ha raggiunto un peso leggermente superiore al 10% del totale come riportato dal seguente grafico:

Un attacco alla supply chain prende di mira il rapporto tra le organizzazioni ei loro fornitori. In questo caso si considera un attacco quando consiste in una combinazione di almeno due attacchi; affinché un attacco possa essere classificato come attacco alla supply Chain, sia il fornitore che il cliente devono essere bersagli.

A livello europeo sono stati registrati nel periodo di osservazione da parte della rete CSIRT europea diversi incidenti di sicurezza relativi alle terze parti che verranno dettagliati in seguito.

Secondo il Verizon Data Breach Incident Report 2025, che propone un’analisi di tipo globale, la percentuale di incidenti di sicurezza che ha coinvolto una terza parte ha raggiunto il 30%, raddoppiando la percentuale registrata nell’anno precedente; qualche dettaglio sulla distribuzione e sulla natura degli incidenti analizzati si può evincere dal seguente grafico:

Best practices di riferimento sul tema

Il tema della catena di fornitura viene trattato nei principali framework di riferimento internazionali, cui hanno successivamente attinto le normative di settore, attraverso la definizione di specifici controlli di sicurezza che verranno dettagliati nei paragrafi successivi.

ISO/IEC 27001:2022

La norma ISO/IEC 27001:2022 prevede l’applicazione dei seguenti controlli di natura preventiva al tema della catena di fornitura:

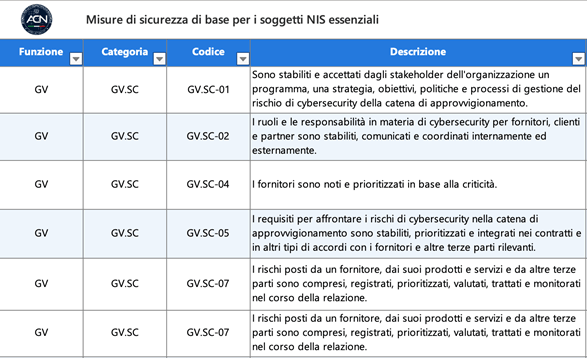

NIST Cyber Security Framework 2.0

La norma NIST CSF 2.0, nell’ambito della funzione governance, prevede l’applicazione dei seguenti controlli al tema della supply chain:

CIS Critical Security Controls 8.1

La norma CIS Critical Security Controls, nell’ambito del raggruppamento relativo alla safeguard 15 relativa ai service provider, prevede l’applicazione dei seguenti controlli:

La gestione della supply chain ICT nelle normative cybersecurity

Il tema della sicurezza della catena di fornitura ICT è oggetto di una particolare attenzione nelle normative introdotte nel corso degli ultimi anni a protezione delle informazioni e dei settori di business.

La prima norma rilevante che ha indirizzato in modo efficace il tema è stato il Regolamento EU GDPR relativo alle attività di trattamento dei dati personali, entrato in vigore nel 2018, che ha disciplinato molto chiaramente negli articoli 28 e 29 le responsabilità in capo al Data Processor nei confronti del Data Controller.

La sicurezza della supply chain ICT rappresenta inoltre uno dei pilastri di rilevo nella Direttiva EU NIS2, che mira ad elevare il livello di cybersicurezza e resilienza delle infrastrutture digitali, e della normativa speciale nel settore finanziario DORA, che impone a banche, assicurazioni e altre entità finanziarie di rafforzare la loro resilienza operativa e la sicurezza informatica.

La normativa italiana, che ha recepito la Direttiva NIS2 attraverso il Decreto Legislativo del 4 settembre 2024, n. 138, rappresenta nella tabella seguente un elenco delle misure di sicurezza relative alla gestione della catena di fornitura fissate dall’agenzia ACN (Agenzia Cybersecurity Nazionale) riferita ai soggetti essenziali NIS:

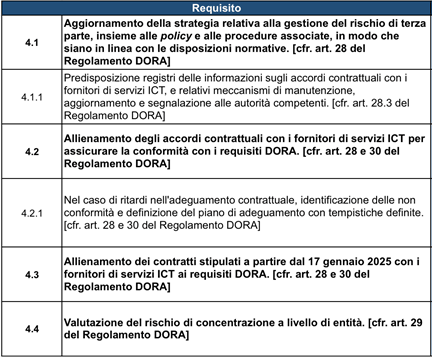

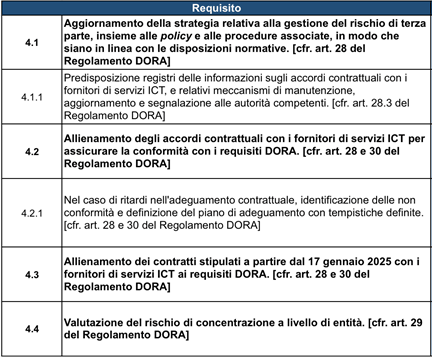

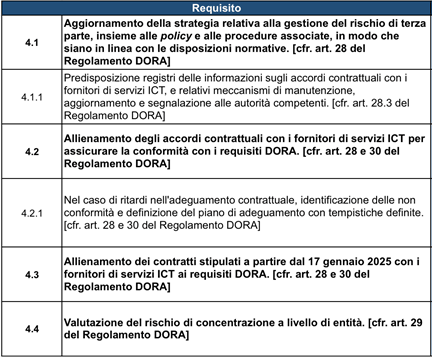

Nella tabella seguente sono rappresentati i requisiti di sicurezza fissati dall’autorità di vigilanza e controllo Banca d’Italia ai fini della conformità al Regolamento DORA.

Mentre le normative citate in precedenza si applicano alle organizzazioni, il nuovo regolamento EU, denominato CRA (Cyber Resilience Act), entrato in vigore a fine 2024 e che avrà piena applicazione entro la fine del 2027, ha come perimetro di riferimento tutti i dispositivi con elementi digitali ed avrà quindi impatto sul ciclo di vita di prodotti hardware e software utilizzati dalle aziende.

Di seguito viene ripreso ad alto livello l’oggetto del Regolamento CRA:

a) norme per la messa a disposizione sul mercato di prodotti con elementi digitali per garantire la cibersicurezza di tali prodotti;

b) requisiti essenziali di cibersicurezza per la progettazione, lo sviluppo e la produzione di prodotti con elementi digitali e obblighi per gli operatori economici in relazione a tali prodotti per quanto riguarda la cibersicurezza;

c) requisiti essenziali di cibersicurezza per i processi di gestione delle vulnerabilità messi in atto dai fabbricanti per garantire la cibersicurezza dei prodotti con elementi digitali durante il periodo in cui si prevede che i prodotti siano in uso e obblighi per gli operatori economici in relazione a tali processi;

d) norme sulla vigilanza del mercato, compreso il monitoraggio, e sull’applicazione delle norme e dei requisiti di cui al presente articolo.

Da cui si evince in primis un notevole impatto diretto sui produttori (specie quelli meno strutturati), ma in fase successiva anche sul ciclo di vita della supply chain.

Valutazione della criticità del fornitore o della fornitura

Dal punto di vista dell’organizzazione un fornitore od una singola fornitura possono essere considerati critici in funzione di alcune specifiche valutazioni legate a:

- Livello di dipendenza dell’organizzazione;

- Impatti di natura normativa;

- Impatti di natura finanziaria;

- Impatti su servizi erogati all’ecosistema di partner e clienti:

- Impatti si scala geografica;

- Trattamento di informazioni sensibili;

- Numerosità di record trattati;

- Livello di accesso alle infrastrutture di elaborazione delle informazioni.

Definizione di un processo sostenibile: quando e come

Alla luce delle considerazioni espresse nei precedenti paragrafi un processo strutturato di gestione del rischio dei fornitori ICT, noto con l’acronimo TPRM (Third Party Risk Management), può essere definito attraverso l’applicazione di opportune politiche di gestione.

Questo consente di indirizzare, secondo un approccio sostenibile per entrambe le parti, il seguente ciclo di vita:

- Onboarding e definizione del rapporto;

- Gestione del rapporto;

- Termine del rapporto.

Tali politiche vengono generalmente supportate da una raccolta ed aggiornamento delle informazioni attraverso i seguenti questionari di valutazione dei requisiti cybersecurity definiti dal soggetto cliente:

- Valutazione preventiva generale;

- Valutazione della specifica fornitura (generalmente riconducibile a singoli servizi o applicazioni).

Un valido spunto nella definizione dei suddetti questionari può essere colto da un progetto svolto recentemente insieme ad alcuni colleghi appartenenti all’Associazione Clusit i cui dettagli sono reperibili a questo URL:

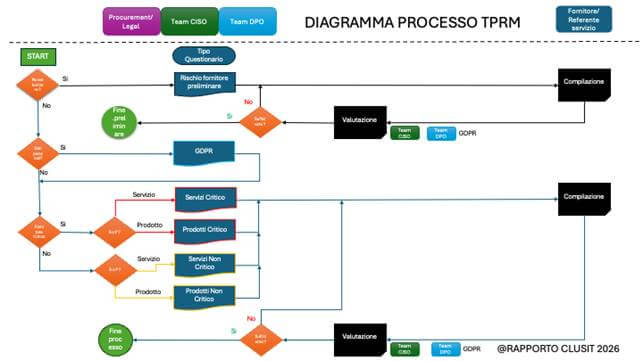

Una volta selezionati i questionari personalizzati a supporto sarà possibile attuare un processo TPRM completo che può essere schematizzato nella seguente figura.

Gli attori coinvolti sono generalmente dal lato cliente le unità organizzative dedicate alle attività procurement e legal supportate dai team specialistici Security e Privacy dell’organizzazione, mentre la parte sotto analisi è rappresentata dal fornitore con l’eventuale supporto del referente interno del servizio.

Sulla base dell’analisi dei questionari ricevuti si procederà ad opportune valutazioni, attribuendo un punteggio basato su criteri oggettivi di copertura dei requisiti e si potrà quindi classificare il fornitore come:

- Pienamente soddisfacente;

- Valutazione da approfondire;

- Insoddisfacente.

Spirito di collaborazione, coinvolgimento e monitoraggio dell’efficacia

Va precisato come il processo di valutazione rischio fornitori debba essere attuato in un clima di collaborazione reciproca con l’obiettivo di un continuo miglioramento, senza peraltro vessare il fornitore con richieste che potrebbero essere eccessive rispetto allo scopo oppure non applicabili al contesto.

Naturalmente la competenza del soggetto cliente giocherà un ruolo fondamentale sia nella formalizzazione di richieste adeguate, sia nella fase di valutazione e predisposizione contrattuale che di eventuale audit.

Limiti dell’approccio e soluzioni di automazione

Quanto sinora descritto risulta facilmente applicabile a realtà di dimensioni piccole e medie; nelle realtà di grandi dimensioni, che possono arrivare a gestire centinaia di fornitori ICT questo approccio dovrebbe essere necessariamente scalato e gestito da un numero opportuno di risorse in grado di utilizzare tecniche di automazione per ottimizzare il processo, salvaguardando allo stesso tempo la possibilità di fare richieste applicabili al contesto specifico.

Anche in risposta alla spinta generata dagli obblighi normativi sono stati rese disponibili sul mercato diverse soluzioni in grado di soddisfare le esigenze precedentemente citate, ma si tratta prevalentemente di moduli specifici integrabili con le soluzioni specifiche GRC (Governance, Risk and Compliance), contraddistinte da un costo relativamente elevato.

Diversi prodotti si basano su servizi di intelligence, analizzando e correlando alcune informazioni pubblicamente disponibili attraverso i servizi ICT esposti. In questo un grosso limite è costituito dalla superficie di analisi “pubblica” che spesso non corrisponde alla infrastruttura che di fatto eroga servizi di natura informatica al cliente.

Altre soluzioni possono rilevare degli impatti relativamente invasivi, tra cui l’esecuzione di scansioni di superfici esposte alla ricerca di vulnerabilità oppure indagare sulle informazioni di tipo “closint” (intelligence a pagamento) oppure ai dati forniti dalle compagnie assicurative

Conclusioni

La gestione del rischio dei fornitori è una pratica che, seppure rigorosamente disciplinata a suo tempo dai framework di sicurezza e più recentemente dalle normative è ancora relativamente poco indirizzata.

Come dimostrato dalle statistiche sugli incidenti il problema di un livello di sicurezza talvolta non adeguato nella catena di fornitura può portare a delle conseguenze importanti.

A seguito della forte spinta normativa in ambito EU sarà quindi di fondamentale importanza un buon livello di collaborazione, dato che i fornitori sono sempre più integrati nell’ecosistema dei clienti, che possa garantire un adeguato livello di sicurezza, riconosciuto anche nella componente economica della fornitura.

Per quanto concerne le soluzioni di natura tecnologica a supporto non si intravede in questo momento un livello di maturità adeguato; va però detto il percorso di adeguamento dovrà necessariamente passare per un adeguamento culturale che sarà inevitabilmente accompagnato da un miglioramento delle soluzioni disponibili.