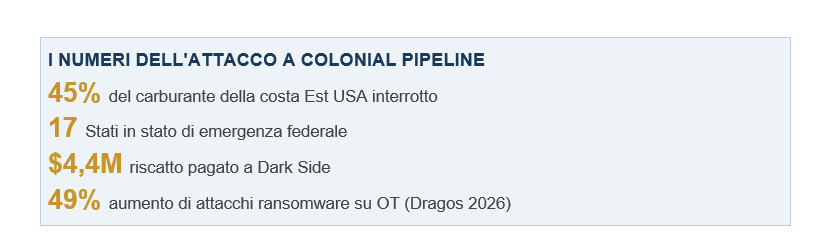

Maggio 2021. Un gruppo di criminali informatici viola i sistemi di fatturazione di un oleodotto. Nessun tecnico entra in una sala macchine. Nessun cavo viene tagliato. Eppure, il 45% del carburante della costa Est degli Stati Uniti smette di scorrere. Diciassette Stati dichiarano l’emergenza. I cittadini fanno la fila alle pompe di benzina con le taniche. Il governo federale paga 4,4 milioni di dollari di riscatto.

L’attacco a Colonial Pipeline non fu un evento eccezionale. Fu la dimostrazione pratica di qualcosa che la teoria della sicurezza stava cercando di formulare da anni: il perimetro è scomparso. Non è stato violato, è diventato un concetto obsoleto.

Analizziamo perciò le conseguenze di quella scomparsa sostenendo una tesi precisa: nell’era dell’iperconnessione, la capacità di un sistema di assorbire uno shock, mantenere le funzioni vitali e ripristinarsi rapidamente (resilienza sistemica) è diventata il nuovo fondamento della stabilità istituzionale. Non un optional tecnico. Una condizione di legittimità democratica.

Indice degli argomenti

Il collasso del perimetro come fatto storico: dai blackout ucraini a Colonial Pipeline

Nel maggio del 2021, il gruppo DarkSide compromise i sistemi IT di Colonial Pipeline, il principale oleodotto della costa orientale degli Stati Uniti. Il risultato non fu un furto di dati, ma la chiusura preventiva di un’infrastruttura fisica. Il panico agli sportelli dei distributori, la dichiarazione di emergenza federale e il pagamento del riscatto sono il prodotto concreto di una violazione che non richiese alcuna sofisticazione nell’attacco fisico: bastò rendere ingestibile la crisi per l’operatore.

Sei anni prima, nel dicembre del 2015, il malware BlackEnergy colpì Prykarpattyaoblenergo, azienda elettrica dell’Ucraina occidentale. Per la prima volta nella storia documentata, un attacco cibernetico causò un blackout fisico: 225.000 clienti senza elettricità per sei ore, a temperature invernali. L’anno successivo, Industroyer/Crashoverride prese di mira direttamente i protocolli ICS/OT del sistema di trasmissione di Ukrenergo a Kiev. La transizione dall’IT all’OT come bersaglio primario aveva cambiato le regole del gioco.

Questi non sono aneddoti allarmistici. Secondo il Dragos OT Cybersecurity Year in Review 2026, si è registrato un aumento del 49% nel numero di gruppi ransomware che colpiscono organizzazioni industriali, con circa 3.300 vittime globali. Il settore manifatturiero rappresenta oltre i due terzi di queste.

Il punto non è la quantità di attacchi, ma la loro natura sistemica. Non mirano a rubare informazioni: mirano a creare instabilità operativa, erodere la fiducia pubblica e dimostrare la vulnerabilità strutturale di società iperconnesse. Viviamo nell’era della permacrisi: un orizzonte in cui le perturbazioni non sono più eccezioni temporanee ma variabili strutturali del sistema. Il grado di digitalizzazione di una nazione è direttamente proporzionale alla sua superficie di attacco.

Di fronte a questa realtà, la difesa dei confini territoriali, concezione classica della sicurezza, risulta drammaticamente obsoleta. Quando un attacco ransomware paralizza le reti ospedaliere, oppure un’incursione informatica blocca l’erogazione di carburante, viene compromesso il patto di fiducia tra il cittadino e lo Stato.

Nell’era dell’iper-connessione, la Resilienza Sistemica è il nuovo pilastro della legittimità istituzionale moderna.

Dal paradigma del castello alla logica dell’ecosistema: il perimetro che non esiste più

Per decenni, l’approccio dominante alla sicurezza è stato il castle-and-moat: costruire perimetri difensivi impenetrabili attraverso firewall, sistemi di rilevamento delle intrusioni e rigidi controlli di accesso. Il presupposto implicito era che esistesse una linea difendibile tra l’interno e l’esterno del sistema.

La migrazione verso architetture cloud distribuite, la proliferazione di dispositivi IoT industriali e la crescente interconnessione tra sistemi IT e OT hanno dissolto quella linea. Il perimetro non è stato violato: è scomparso come concetto operativo utile.

Resilienza come cambio di metrica

Il passaggio concettuale è radicale. Se la sicurezza tradizionale misura il successo in base all’assenza di incidenti, la resilienza sistemica parte dall’assunto opposto: l’incidente si verificherà. La violazione delle difese è un’eventualità statistica, non un’ipotesi remota. La metrica del successo non è più l’inviolabilità, ma la capacità di assorbire lo shock mantenendo le funzioni vitali.

Il principio, noto nell’ingegneria dei sistemi come graceful degradation, implica che un’infrastruttura resiliente sia progettata per subire un colpo senza che l’intero sistema collassi. Il ciclo di vita dell’incidente si articola in quattro fasi:

- Preparazione: anticipare e modellare le minacce prima che si materializzino.

- Assorbimento: mantenere le funzioni critiche durante l’impatto, sacrificando le non essenziali.

- Ripristino: recuperare i servizi in tempi definiti e misurabili.

- Adattamento: tradurre l’esperienza in rafforzamento strutturale.

Questa concezione circolare, in cui ogni crisi diventa un input per il miglioramento, trasforma la gestione degli incidenti da processo reattivo a funzione strategica permanente.

La deterrenza per negazione: potenzialità e limiti

DETERRENCE BY DENIAL — DEFINIZIONE

Strategia che scoraggia l’avversario non minacciando rappresaglie, ma convincendolo che l’attacco non produrrà gli effetti desiderati. Si distingue dalla deterrence by punishment perché si fonda sulla dimostrazione credibile di capacità di assorbimento e recupero, non sulla minaccia di costi post-attacco.

La deterrence by denial, teorizzata sistematicamente da Michael Mazarr e approfondita da Keith Payne, applicata alla resilienza infrastrutturale funziona. Uno Stato che ha dimostrato capacità di ripristino rapido riduce l’utilità marginale degli attacchi avversari, scoraggiando l’investimento in operazioni offensive complesse.

Tuttavia, questa logica ha un limite strutturale che non va ignorato: la resilienza complica l’attacco, non lo elimina come opzione strategica. Un avversario razionale, specialmente se attore statale, non si ferma di fronte alla resilienza di un bersaglio: ricalibra il vettore, aumenta l’intensità, o coordina attacchi multipli su nodi differenti per superare la soglia di recupero del sistema.

Il caso ucraino è illuminante, nonostante la notevole resilienza dimostrata dalle infrastrutture energetiche nel 2022-2023, la Russia ha continuato e intensificato gli attacchi, adattando le tattiche. La resilienza ha limitato il danno e sostenuto la coesione sociale, senza fermare l’offensiva. Questo ci dice che la deterrenza per negazione funziona primariamente contro avversari con risorse limitate, non contro campagne strategiche prolungate di attori statali avanzati.

Riconoscere questo limite non sminuisce l’importanza della resilienza. La colloca nel suo alveo corretto, un moltiplicatore di sopravvivenza istituzionale, non un sostituto della deterrenza classica.

Tre casi studio: la resilienza come laboratorio empirico

Nell’aprile del 2007, in risposta alla rimozione di un monumento sovietico da Tallinn, l’Estonia subì il primo attacco cibernetico di carattere politico contro le infrastrutture di uno Stato. Gli attacchi DDoS coordinati misero offline siti governativi, bancari e giornalistici per quasi tre settimane. L’Estonia era allora il paese più digitalizzato d’Europa, con voto elettronico e servizi pubblici integralmente online: una superficie di attacco enorme.

Estonia: il primo stress test nazionale

La risposta del governo estone fu il primo modello documentato di resilienza istituzionale moderna: isolamento temporaneo del traffico internazionale, riduzione controllata dei servizi non essenziali, comunicazione pubblica trasparente. Il punto cruciale è la conseguenza politica: nonostante il disagio reale, la fiducia nelle istituzioni non crollò. La crisi accelerò invece la nascita del NATO Cooperative Cyber Defence Centre of Excellence a Tallinn, trasformando il paese in un esportatore globale di expertise sulla resilienza cibernetica.

L’Estonia non promise ai suoi cittadini che l’attacco non sarebbe avvenuto. Dimostrò di sapere come gestirlo.

Colonial Pipeline: il costo dell’assenza di resilienza

Il contrasto è istruttivo. DarkSide non attaccò i sistemi OT di Colonial Pipeline: attaccò i sistemi IT di fatturazione e gestione. Colonial chiuse preventivamente l’oleodotto non perché i sistemi fisici fossero compromessi, ma perché non disponeva di protocolli di operazione in isolamento. In assenza di visibilità IT, il management ritenne impossibile gestire i sistemi OT in sicurezza. Una cascata di decisioni errate, non un attacco fisico, produsse il blocco.

Il riscatto pagato fu di 4,4 milioni di dollari: una frazione infinitesimale del danno economico complessivo dell’interruzione. La lezione è precisa: il costo dell’assenza di resilienza è sistematicamente superiore al costo dell’investimento in resilienza.

Ucraina: la resilienza come fattore di sopravvivenza nazionale

Il caso ucraino costituisce il banco di prova più estremo disponibile. Tra il 2015 e il 2023, le infrastrutture energetiche ucraine hanno subito attacchi cibernetici multipli e coordinati (BlackEnergy, Industroyer, Industroyer2) oltre a distruzione fisica sistematica. Secondo i dati IEA e il rapporto congiunto UNDP/Banca Mondiale, nell’autunno-inverno 2022-2023 circa il 50% della capacità di generazione elettrica del paese fu danneggiata o distrutta.

Ciò che è rimasto parzialmente operativo, soprattutto grazie all’accelerazione forzata delle capacità di ripristino, alla decentralizzazione delle reti e al supporto tecnico occidentale, ha avuto un impatto misurabile sulla coesione nazionale. Il rapporto SIPRI 2023 evidenzia come la continuità, anche parziale, dei servizi pubblici abbia rappresentato un fattore critico nel mantenimento del consenso attorno al governo Zelensky. La resilienza infrastrutturale, in questo caso, è stata, letteralmente, uno dei fattori di sopravvivenza istituzionale.

Le arterie della coesione: energia, digitale, logistica

I tre settori analizzati di seguito non sono silos indipendenti, ma reti sovrapposte e mutuamente dipendenti, organizzate secondo una gerarchia funzionale. L’energia è il prerequisito sistemico di tutto il resto; le infrastrutture digitali ne moltiplicano la portata e la complessità; i trasporti traducono il funzionamento dei primi due in continuità economica e materiale. Il collasso di uno innesca effetti a cascata negli altri due.

Energia: dove la vulnerabilità digitale diventa cinetica

La transizione verso le reti elettriche intelligenti (smart grid) ha ottimizzato l’efficienza energetica e abilitato l’integrazione delle fonti rinnovabili. Ha anche moltiplicato i punti di accesso vulnerabili. I sistemi OT industriali che governano fisicamente turbine, valvole e motori, sono oggi sempre più connessi alle reti IT convenzionali attraverso protocolli industriali progettati decenni fa in ambienti isolati, senza requisiti di sicurezza informatica. Il rapporto Dragos OT Cybersecurity Year in Review 2026 documenta che l’81% delle valutazioni presenta una connettività IT/OT non adeguatamente segmentata.

Il report precedente del 2023 evidenziava già come in circa il 70% degli incidenti industriali l’attacco avesse origine da compromissioni della rete IT aziendale, sfruttando connessioni fiduciarie o nascoste per muoversi lateralmente verso i sistemi OT.

Attacchi come Industroyer e il più recente FrostyGoop, impiegato nel gennaio 2024 a Leopoli per paralizzare i sistemi di teleriscaldamento, isolando oltre 600 edifici in pieno inverno, dimostrano che un avversario sufficientemente motivato può trasformare un’intrusione informatica in un evento fisico: un blackout, una perdita di pressione, un’esplosione controllata.

Quando il segnale è il bersaglio: resilienza digitale e sovranità informativa

Se l’energia è il prerequisito sistemico, le reti digitali sono il moltiplicatore di complessità. Cavi sottomarini, data center, dorsali in fibra ottica e reti 5G costituiscono l’apparato su cui transitano transazioni finanziarie, comunicazioni istituzionali, dati sanitari e processi elettorali. La loro compromissione ha effetti che trascendono l’interruzione tecnica: intaccano l’integrità informativa su cui si reggono i processi democratici.

Occorre distinguere due dimensioni della resilienza digitale che troppo spesso vengono trattate separatamente:

- resilienza dell’infrastruttura: la capacità fisica e logica di mantenere la connettività anche sotto attacco;

- resilienza dell’ecosistema informativo: la capacità di preservare l’integrità del discorso pubblico contro le operazioni di influenza e disinformazione.

Le minacce ibride contemporanee operano su entrambi i livelli simultaneamente. Una strategia di resilienza che protegga solo i ‘cavi’ lasciando vulnerabile il contenuto che vi transita è strutturalmente incompleta.

La sovranità digitale, concetto centrale nel dibattito europeo formalizzato dalla piena attuazione della direttiva NIS2 e dal Cyber Solidarity Act, non consiste nell’autarchia tecnologica. Consiste nella capacità di definire standard, controllare i nodi critici e garantire che l’interruzione di un fornitore cloud esterno non paralizzi le funzioni esecutive dello Stato. La dipendenza strutturale da hyperscaler extra-UE per i servizi cloud governativi rimane la principale vulnerabilità strategica dell’ecosistema digitale europeo.

Quando il dato blocca la merce: il caso NotPetya e la logistica globale

Nel giugno del 2017, il malware NotPetya, attribuito all’unità militare russa Sandworm, colpì inizialmente un software di contabilità ucraino e si propagò in ore a sistemi di oltre 60 paesi. Tra le vittime, Maersk, il più grande operatore di container al mondo.

L’impatto è documentato con precisione: 45.000 PC e 4.000 server resi inutilizzabili, 17 terminal portuali interrotti in tutto il mondo, operazioni bloccate per dieci giorni. Il costo per Maersk fu di circa 300 milioni di dollari. Il danno globale complessivo, secondo le stime della Casa Bianca, fu di circa 10 miliardi di dollari — uno degli attacchi informatici più costosi della storia documentata.

La lezione operativa è duplice. La dipendenza da sistemi interconnessi senza isolamento trasforma qualsiasi incidente locale in una potenziale crisi sistemica globale. E la resilienza nel settore logistico richiede piani di continuità operativa con protocolli semi-manuali verificabili: Maersk recuperò reinstallando 45.000 macchine in dieci giorni, ma il ripristino fu possibile solo perché un controller di dominio era sopravvissuto in un ufficio di Lagos, rimasto offline per un blackout locale. Un collaboratore volò dal Ghana a Lagos, ritirò il disco fisico e lo trasportò nel centro di recupero nel Regno Unito. La resilienza più sofisticata di Maersk fu, in quel momento, un disco fisico su un aereo.

Dall’assicurazione all’asset: il resilience dividend e il mercato cyber

Persiste nel dibattito pubblico e aziendale un pregiudizio diffuso: l’idea che sicurezza e resilienza siano centri di costo puri, oneri imposti dalla normativa (NIS2, CER, Cyber Resilience Act) che drenano risorse dalla produttività reale. Questo approccio ignora un cambiamento quantificabile nelle preferenze degli investitori istituzionali e nella struttura del mercato assicurativo.

Secondo il Cyber Readiness Index del Potomac Institute for Policy Studies, esiste una correlazione positiva documentata tra il livello di maturità cibernetica di un paese e l’attrattività per gli investimenti esteri diretti nei settori ad alto valore tecnologico. Paesi come Estonia, Finlandia e Singapore, sistematicamente ai vertici delle classifiche di cyber resilienza, hanno attratto investimenti tecnologici sproporzionati rispetto alle loro dimensioni demografiche.

Il mercato assicurativo cyber — numeri chiave

| $15,3B dimensione mercato 2024 | Base di riferimento |

| ~$16B confermato nel 2025 (Munich Re) | Crescita costante |

| ~$30B stima al 2030 | Proiezione confermata |

| -25% riduzione premio per aziende avanzate | Fonte: Marsh McLennan |

Questo Resilience Dividend, cioè il vantaggio economico netto della capacità di resistere agli urti, conferma che la resilienza non è più soltanto un tema di sicurezza. È una variabile competitiva misurabile, che incide direttamente sul costo del rischio e sull’accesso al mercato assicurativo.

Il sistema-paese come porto sicuro per gli investitori

Nel valutare i mercati in cui localizzare operazioni critiche, le multinazionali e i fondi di private equity considerano oggi il Business Interruption Risk come variabile di selezione comparabile alla pressione fiscale e al costo del lavoro. Una giurisdizione in cui lo Stato ha dimostrato capacità di gestire crisi infrastrutturali con tempi di ripristino documentati e governance della crisi trasparente riduce strutturalmente l’incertezza operativa per qualsiasi player economico che vi opera.

Il caso italiano: governance avanzata, cultura operativa in ritardo

L’Italia presenta in questo ambito una configurazione ancora marcatamente duale. Sul piano normativo il recepimento della Direttiva NIS2 ed il rafforzamento dell’Agenzia per la Cybersicurezza Nazionale (ACN), hanno costruito un’architettura di governance credibile. Esiste una catena di comando, esistono obblighi misurabili, esiste un interlocutore istituzionale riconosciuto anche a livello europeo. Sul piano operativo, il gap rimane ancora significativo.

Le evidenze ENISA indicano che il livello medio di spesa in sicurezza informatica delle organizzazioni italiane soggette ai requisiti NIS/NIS2 permane inferiore alla media europea, con un divario stimato ancora nell’ordine del 15-20% fino al 2025, nonostante un progressivo incremento degli investimenti.

Questo divario non è un problema di consapevolezza, i CISO italiani sanno cosa manca. È un problema di priorità aziendali e di cicli di investimento pubblico che faticano a rispecchiare l’urgenza documentata dagli incidenti. La Pubblica Amministrazione, in particolare, continua a presentare una concentrazione di sistemi legacy e una frammentazione delle infrastrutture digitali che rendono difficile la segmentazione delle reti e il testing dei piani di continuità operativa.

Il punto di svolta più promettente non è regolatorio, ma culturale: il passaggio dalla sicurezza come obbligo di conformità alla resilienza come variabile competitiva. Alcune grandi imprese italiane, soprattutto nei settori energia, manifatturiero avanzato e logistica, stanno già gestendo questo passaggio con successo. La diffusione di quella cultura verso il tessuto delle PMI, che costituisce la vera superficie di attacco sistemica del paese, è la sfida degli anni a venire.

Legittimità nel mondo digitale: resilienza, fiducia e democrazia

I cittadini oggi si aspettano che i propri risparmi non svaniscano per un attacco informatico, che i dati sanitari non vengano manipolati in caso di emergenza, e che i servizi pubblici digitali siano disponibili nei momenti di crisi, proprio quando la necessità di interagire con lo Stato è più acuta.

Quando queste aspettative vengono disattese, si producono due effetti misurabili: una caduta della fiducia istituzionale e, in modo correlato, una maggiore vulnerabilità alle campagne di disinformazione che utilizzano l’inefficienza percepita dello Stato come vettore di delegittimazione.

Occorre però una riflessione contro una versione estrema di questa tesi: l’idea che la legittimità istituzionale sia interamente riducibile alla performance tecnica è filosoficamente insostenibile, e politicamente, pericolosa.

Regimi autoritari tecnologicamente efficienti, come la Cina nella gestione della pandemia o Singapore nella gestione delle infrastrutture digitali, dimostrano che alta resilienza sistemica può coesistere con bassa legittimità democratica. La resilienza è una condizione necessaria ma non sufficiente per la legittimità istituzionale in una democrazia: vi contribuisce, ma non la esaurisce. In un sistema democratico la mancanza di resilienza ha costi di legittimità che i regimi autoritari possono gestire attraverso la coercizione, cosa che le democrazie non fanno.

Conclusioni: non la promessa di inviolabilità, ma la credibilità del recupero

La domanda che le democrazie contemporanee si trovano ad affrontare non è se investire in resilienza sistemica, infatti su questo, l’evidenza empirica ha già emanato il suo verdetto. La domanda è più sottile, più importante. Come si trasforma la capacità tecnica in fiducia pubblica?

L’Estonia non promise ai suoi cittadini che l’attacco non sarebbe avvenuto. Dimostrò di saper gestire l’imprevisto, e quella dimostrazione divenne, nel tempo, un vantaggio competitivo geopolitico. Non la promessa di inviolabilità, ma la credibilità del recupero.

Il caso di Maersk dice la stessa cosa con un’immagine difficile da dimenticare: la resilienza più sofisticata di una multinazionale da miliardi di dollari fu, in quel momento, un disco fisico su un aereo tra Lagos e Londra. La resilienza non è solo architettura tecnologica. È cultura organizzativa, piani testati, protocolli manuali, catene decisionali chiare sotto pressione.

Non la promessa di inviolabilità. La credibilità del recupero.

Per l’Italia, e per qualsiasi altra democrazia che intenda restare tale nell’era dell’iperconnessione, significa smettere di trattare la resilienza come una voce di spesa da giustificare, e iniziare a trattarla per quello che è: l’infrastruttura invisibile della fiducia democratica.

Non garantisce tutto. Ma senza di essa, tutto il resto è fragile.

Riferimenti principali

— Dragos — OT Cybersecurity Year in Review 2026

— Potomac Institute for Policy Studies — Cyber Readiness Index

— Munich Re — Cyber Insurance: Risks and Trends 2025

— ENISA — NIS Investment Report 2024

— IEA / UNDP / Banca Mondiale — Ukraine Energy Infrastructure Reports 2022-2023

— SIPRI — Yearbook 2023

— Mazarr M.J. — Mastering the Gray Zone (2015)

— Payne K. — Deterrence in the Second Nuclear Age (1996)