Il phishing (truffe online) fa buona pesca nella PA, nonostante gli ultimi progressi tecnici fatti. Già perché la PA negli ultimi tempi – spinta anche dall’introduzione di nuove restrizioni normative – sta investendo in soluzioni tecnologiche volte a salvaguardare la sicurezza delle informazioni. Tuttavia nonostante gli sforzi e i buoni propositi, gli organi di governo tendono ancora sottovalutare il vero anello debole della catena della sicurezza IT: il dipendente. Il phishing sfrutta questa debolezza. Vediamo gli esempi più comuni, che abbiamo visto proliferare negli uffici pubblici (anche se sono frequenti pure tra utenti residenziali e aziende) .

Indice degli argomenti

I dipendenti pubblici vero anello debole della sicurezza

Il sunto perfetto del concetto appena espresso è enfatizzato nell’immagine sottostante:

Nonostante la vignetta sia abbastanza datata, il concetto che se ne desume è da ritenersi in ogni caso attuale.

Il vettore maggiormente utilizzato dagli attaccanti, per raggirare i malcapitati dipendenti, è sempre la banalissima posta elettronica. Mediante questo comunissimo strumento, l’utente malevolo si avvale di alcune tecniche di ingegneria sociale nel tentativo di ingannare un utente inesperto.

Analizziamo di seguito alcuni “sample” di attacchi che hanno preso di mira la PA nel recente passato, dando per assodato che il lettore abbia delle nozioni basilari riguardanti l’argomento “Phishing”.

Tecniche di acquisizione di informazioni personali

L’obiettivo principale di questo tipo di attacco Phishing[1] è quello di acquisire quante più informazioni sensibili della vittima. Solitamente questo tipo di attacco non è mirato ad utenti specifici, ma è volto a colpire quante più vittime possibile.

Rimborso canone Rai

Trattasi di una campagna concernente una falsa comunicazione da parte dell’Agenzia delle Entrate, riguardante il rimborso dell’odiatissimo canone Rai.

In caso di ricezione di una comunicazione di questo tipo, le domande da porsi sono le seguenti:

- Perché l’email ricevuta non fa capo ad un dominio @agenziaentrate.it o @rai.it?

- Perché tale comunicazione è recapitata sulla casella di posta istituzionale e non su una privata?

- Dove porta il link presente nella email?

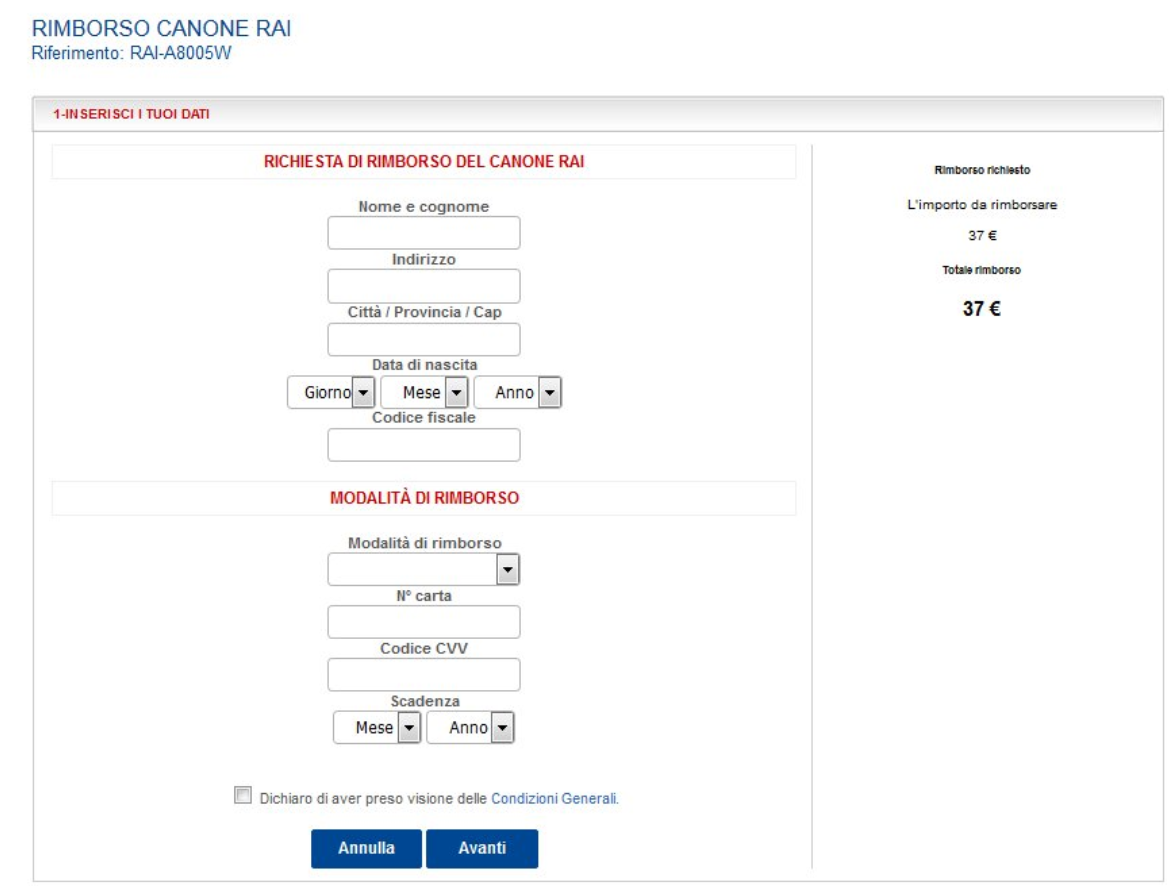

Di fatto, cliccando sul link ci viene presentata una pagina che ci informa che abbiamo maturato un credito: per riscuotere la cifra è necessario fornire alcuni dati personali.

A questo punto dovrebbe risultare alquanto strano, anche a un utente poco esperto, che a seguito della compilazione del metodo di pagamento siano richiesti i dettagli della carta di credito.

Rimborso elettronico TIM

Speculare all’esempio precedente è il tentativo di furto dei dati personali tramite rimborso elettronico TIM.

Come si può notare, il tipo di comunicazione è identico al precedente: stesso layout, stesso importo, stesso codice di riferimento, stessa pagina internet fraudolenta.

Ciò evidenzia che non è necessaria molta fantasia per tentare di ingannare l’utente inesperto: spesso basta riutilizzare meccaniche già largamente collaudate.

Lotteria Nacional

Trattasi di una campagna concernente una falsa ed ingannevole vincita alla lotteria “Loteria Nacional”.

Nel corpo della mail-truffa si legge:

“Siamo soddisfatti di informare il destinatario di questa comunicazione […]

Usando un sistema […] di selezione casuale il calcolatore (COMPUTER BALLOT SYSTEM) ha sorteggiato il Vostro nominativo, abbinandolo al tagliando numero Batch: 8912763 vincitore del premio di terza categoria della somma di €960.000.00 […], il vostro numero di codice di sicurezza necessario per reclamare il premio aggiudicato è: Ref Number ESP/55/CH/09/18. […]

Affinché si attivi la procedura di riscossione della vincita , voglia mettersi in contatto […] con il vostro agente di reclami Don Antonio S Lopez […] Email: fortune.s[At]europe.com; per tutte le verifiche necessarie prima che il trasferimento della vincita possa essere effettuato. COMPILATE IL MODULO e spedirlo via E-mail: fortune.s[At]europe.com a FORTUNE SEGUROS S.A. SPAGNA, allegando la fotocopia di un vostro documento di identità […]”

Il modulo da compilare ed inviare, denominato “LA PRIMITIVA.pdf”, è gentilmente fornito in allegato. Oltre ai dati personali, sono richiesti i dettagli del proprio conto corrente e la fotocopia di un documento di identità.

Quanto preteso nella comunicazione dovrebbe insospettire anche l’utente più sprovveduto.

Tecniche di Esfiltrazione Dati

L’obiettivo principale di questo tipo di attacco Spear Phishing è quello di compromettere un computer alla ricerca di dati specifici, che abbiano valore per l’attaccante. Secondariamente utilizzare il dispositivo virato come “ponte” per successive infezioni.

Gozi/Ursnif

Il messaggio proviene sempre da una casella di posta elettronica italiana precedentemente compromessa: riporta oggetto e corpo personalizzati ad-hoc per il destinatario.

La minaccia prevede l’esecuzione del malware Gozi/Ursnif, che è in grado di:

- trafugare dati;

- fornire un accesso backdoor all’attaccante;

- intercettare digitazioni ed attività svolte dall’utente (e.g. attività su portali web).

L’allegato virato è un file Word denominato tipicamente:

- Richiesta.doc;

- XYX_Richiesta_XYX.doc (con XYZ variabile).

Dalle email analizzate emergono i seguenti dettagli:

- vi è stata una probabile compromissione delle caselle di posta dei mittenti: questo perché le email fraudolente sono sempre in risposta a conversazioni lecite del recente passato;

- le email dei mittenti e dei destinatari sono afferenti a domini italiani;

- oggetto, testo, riferimenti e file in allegato sono scritti in lingua italiana;

- i messaggi analizzati sono personalizzati per i target destinatari;

- il malware diffuso ha un rapporto di rilevamento da parte degli antivirus piuttosto basso.

Aprendo l’allegato Word, viene presentato all’utente un messaggio simile a quanto riportato nelle schermate seguenti:

Il messaggio invita a cliccare sull’avviso sulla barra di stato, volto ad abilitare il “contenuto” attivo del documento, ovvero la macro malevola di Word.

Nonostante non accada visivamente nulla a seguito dell’abilitazione, in realtà sul dispositivo vittima è stata attivata l’esecuzione di codice maligno:

Come è facilmente intuibile dall’estratto di macro riportato, la funzione tenta una connessione HTTP presso un sito sconosciuto all’utente con l’intento di prelevare ed eseguire in automatico un malware.

Zeus/Panda

Analogamente al caso precedente si tratta di email create ad-hoc per un determinato tipo di destinatari che operano presso istituti bancari o finanziari, tra i quali: Cedacri, Credem, Fineco, Gruppo Carige, Intesa Sanpaolo, Mps, Poste, Quercia, Banca Passadore, Friuladria, Bper, Inbank.

I messaggi in questione volgono su tematiche fiscali quali richieste, conferme e fatturazioni relative al mese in corso.

Il fine è quello di spingere la vittima all’apertura dell’allegato ed all’attivazione delle macro “Excel” in grado di infettare in modo silente il sistema della vittima.

A seguito dell’eventuale apertura dell’allegato e della conseguente attivazione della macro, il foglio di calcolo malevolo scarica e esegue una variante di malware bancario della famiglia Zeus/Panda.

Dalle informazioni disponibili in rete, è noto che il malware attiva funzionalità di:

- keylogging;

- esfiltrazione di informazioni;

- cattura di password, token e cookie di sessione.

Dmosk

Trattasi di una campagna di attacco per mezzo di e-mail fraudolente volte a simulare la condivisione di un documento tramite la piattaforma “Google Drive”.

Tipicamente le comunicazioni contengono un link malevolo che reindirizza l’utente presso un sito di distribuzione malware, collegato a noti servizi di “Content Distribution” come “CloudFlare”.

L’attacco si presenta tramite email HTML, del tipo:

<HTML><HEAD>

<META http-equiv=3D”Content-Type” content=3D”text/html; charset=3Dutf-8″>

</HEAD>

<BODY bgColor=3D#ffffff>

<DIV>Vedi i dettagli li<A=20 href=3D

“hxxps://drive.carlsongracieanaheim.com/doc.php?name=3Ddocuments&e=mail=3Dnome.cognome@dominio.it”>

hxxp://drive.google.com/xyvlrup=

</A></DIV>

<DIV></DIV></BODY></HTML>

Nello specifico, l’infezione si sviluppa in quattro fasi ben distinte[2]:

- click sul link al un cloud drive;

- lo script all’interno del sito fraudolento induce il browser a scaricare un file “.zip”; una volta aperto l’archivio viene presentato alla vittima un file JSE, denominato “scan.jse”, meticolosamente offuscato tramite almeno 3 tecniche differenti;

- il file JSE rilascia ed esegue un file “.scr” in \User\User\AppData\Local\Temp\<nomefile>.scr, che a sua volta esegue un ulteriore payload dannoso;

- questa volta il payload dannoso non viene scaricato ed eseguito da un sito remoto, ma da un particolare indirizzo di memoria residente nel sistema (fissato da .txt:0x400000).

Gli analisti hanno osservato che il payload finale è assai simile ad Ursnif. Come tale, questa variante cerca di raggiungere una rete di Comando e Controllo situata sia su ClearNet sia su TOR.

Dall’analisi di alcune black list interne del malware è stato altresì rilevato che la minaccia è principalmente volta a colpire l’Italia, evitando di infettare determinate aree geografiche (tra cui, curiosamente, il MIT).

Tecniche di Esfiltrazione Dati – Varianti

Codice Offuscato

Alcune varianti dei tipi di attacco appena descritti possono risultare più complicate da analizzare poiché evidenziano al loro interno del codice altamente offuscato. L’obiettivo di tale tecnica è impedire il reverse engineering del codice sorgente, in modo da tentare di nascondere la catena di azioni malevole compiute dal malware.

A seguito dell’operazione di de-offuscamento è finalmente possibile analizzare il codice sorgente (malevolo):

Utilizzo Illecito di Servizi Leciti

È inoltre possibile trovarsi nella condizione in cui l’attaccante tenti di utilizzare, come vettore per l’esecuzione del codice malevolo, un servizio lecito del Sistema Operativo.

Un esempio di tale tecnica è lo sfruttamento dell’utility di sistema certutil.exe. Quest’ultima consente la verifica, il download e la memorizzazione[3], dei certificati digitali.

Il ricercatore Xavier Mertens ha pubblicato sul sito di ISC un post in cui spiega come un malintenzionato possa richiedere il download e la successiva esecuzione di codice malevolo (con codifica Base64) salvato su un server remoto.

Eseguendo semplicemente le istruzioni in figura, l’aggressore può scaricare il file nocivo, richiederne la decodifica e passare all’esecuzione del malware. Di seguito un esempio reale di utilizzo malevolo:

Tecniche Fraudolente di Ceo Fraud

Questa tipologia di attacchi, sono volti ad instaurare un rapporto di fiducia presso la vittima. Non prevedono l’esecuzione di codice malevolo; bensì l’utilizzo di tecniche di circonvenzione che portano l’attaccante ad impersonare un’utenza dirigenziale.

Questa tecnica è basata unicamente sull’ingegneria sociale e l’obiettivo finale, come in questo caso, è riuscire ad ottenere una contropartita economica dell’utente plagiato.

Contromisure

Per prevenire infezioni come quelle descritte nei paragrafi precedenti, vi sono alcune buone pratiche da seguire – lato utente.

Di seguito sono elencate delle misure preventive suddivise per ambiti di applicabilità.

(Spear) Phishing:

- non utilizzare la mail istituzionale per fini personali;

- non utilizzare la mail personale sul PC di lavoro;

- non utilizzare password semplici;

- non utilizzare la stessa password su più servizi;

- non condividere le credenziali con terzi;

- non aprire link ed allegati provenienti da email sospette;

- in caso di inavvertita apertura, non abilitare le macro di Office;

- quando navighi, controlla sempre che sulla barra degli indirizzi vi sia il prefisso HTTPS:// (Condizione necessaria ma NON SUFFICIENTE affinché il sito sia da considerarsi affidabile).

Ceo Fraud:

- non connettersi a WiFi Pubbliche;

- non connettersi a WiFi di locali e/o conferenze;

- non pubblicizzare le proprie assenze (ferie o altro) sui Social Network;

- verificare le impostazioni privacy dei Social Network utilizzati.

Attacco Informatico in Generale:

- non le password su POST-IT;

- bloccare lo schermo quando ci si allontana dal pc;

- prevedere il blocco automatico dopo N minuti di inattività;

- mantenere il backup dei dati;

- non lasciare incustoditi dispositivi di memorizzazione contenenti dati istituzionali e/o sensibili;

Ciò detto, la cosa più importante da fare se:

- si hanno dubbi sull’autenticità di una email;

- si osserva un funzionamento anomalo del PC;

- si viene dirottati su siti non richiesti durante la navigazione web;

è quella di disconnettere fisicamente il dispositivo dalla rete internet ed avvisare tempestivamente il supporto tecnico.

__________________________________________

- https://en.wikipedia.org/wiki/Phishing ↑

- http://www.comunicati.net/comunicati/aziende/informatica/information_technology/482259.html ↑

- Sotto forma di file ed in qualsiasi formato. ↑